Käferlive Blog

Als ich am 01.04.1990 mit einem Gewerbeschein in der Hand meine Selbstständigkeit in der IT-Welt begann, hatte ich nur eine ungefähre Ahnung von dem, was mich in den kommenden Jahren an beruflichen und technologischen Herausforderungen erwarten würde.

Heute zum 01.04.2023 - und somit 33 Jahre später - blicke ich sehr zufrieden auf das Erreichte zurück. Aus den 286er PCs, die damals noch im Jugendzimmer zusammengebaut wurden, oder dem Amiga 2000, mit dem der erste Grafikauftrag erledigt wurde, sind heute digitale Geschäftsmodelle in virtuellen Welten geworden. Vom PC-Verkauf hat sich das Business u.a. zur Entwicklung und zum Vertrieb von Motion-Simulatoren für Renn- und Flugsimulationen verändert und ich konnte aus dem lange verfolgten SimRacing-Hobby mit meinem Label „Force2Motion“ einen Beruf machen.

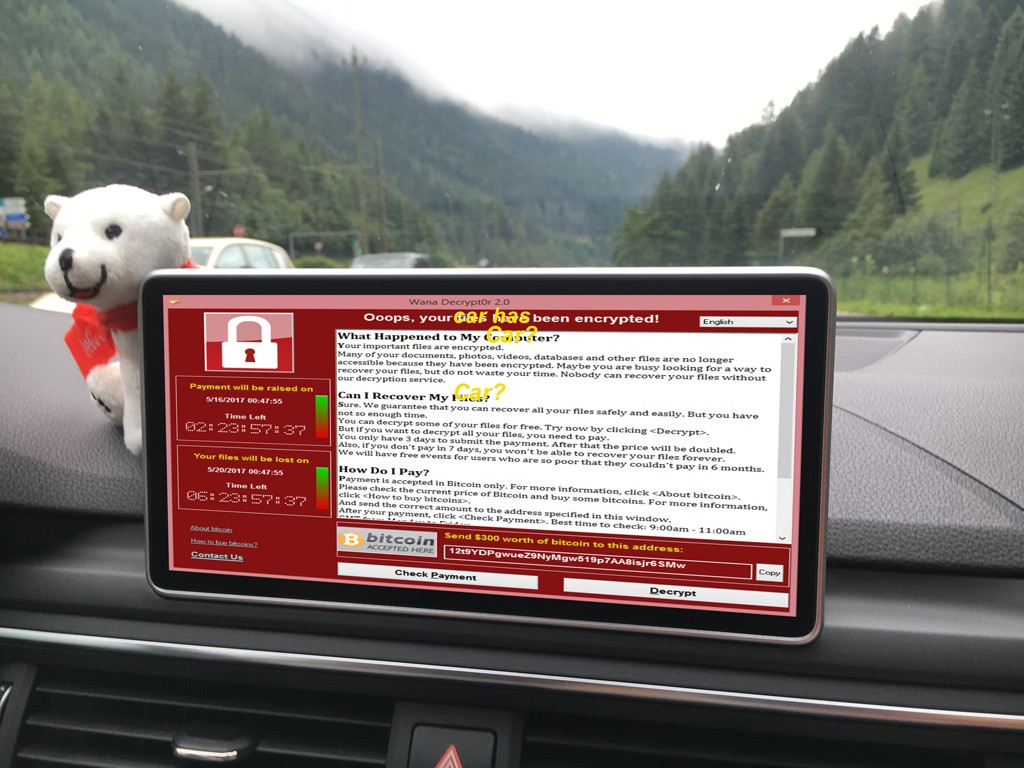

Und da gab es noch ein Ingenieur-Studium der Informationswissenschaften an der FH Aachen, welches ich neben meiner Selbstständigkeit dann doch noch mit Erfolg abgeschlossen und im hohen Alter von fast fünfzig Jahren durch einen Master in Digitaler Forensik gekrönt habe. Das war durch die langjährige Tätigkeit als öffentlich bestellter und vereidigter Sachverständiger für Systeme und Anwendungen der IT irgendwann der nächste logische Schritt. Seit 2015 ist daraus die ständig weiter geführte Forschungsarbeit „Car-Forensics“ entstanden, bei der ich zwei Professionen (IT und Autos) unter einen Hut bringen kann.

Zahlreiche freie und feste Mitarbeiter haben meinen Weg begleitet und der eine oder andere Auszubildende wurde von mir „gequält“. Manchmal habe ich mich aber selbst in waghalsige Einsätze in schwindelerregender Höhe gestürzt.

Seit gut fünf Jahren habe ich wieder die ideale Unternehmensform - den Ein-Mann-Betrieb - für mich entdeckt und arbeite erneut nur noch selbst, nicht ständig, aber immer mit unternehmerischer Neugier auf die nächste Herausforderung und Chance.

Und heute? Gerade begleite ich andere Unternehmen in der Rolle als Projektleiter bei größeren IT-Projekten vom Rechenzentrumsumzug bis hin zur ISO 27001 Zertifizierung oder als IT-Sicherheitsfachmann zur Absicherung gegen Cyber-Angriffe. Langweilig wird es nie und das ist gut so.

Wenn alles so weiterläuft, dann melde ich mich in sieben Jahren wieder mit einem Update zum Vierzigsten. Ich freue mich darauf.

Thomas Käfer

DigiFor Inside 4. Ausgabe - Auf der Suche nach Intelligenz - DOWNLOAD

Was ist DigiFor Inside? DigiFor ist die Kurzform für den Begriff „Digitale Forensik“, einem Spezialgebiet der IT, welches sich mit der Analyse und Aufdeckung von Sicherheitsvorfällen (sogenannten Incidents) und missbräuchlicher Nutzung von Computern im Rahmen von Straftaten und zivilrechtlichen Auseinandersetzungen beschäftigt. DigiFor Inside ist eine Reihe von Fachaufsätzen und Veröffentlichungen, publiziert auf dem Portal KäferLive (https://www.KaeferLive.de/digifor-inside), bei denen der Autor Thomas Käfer aus dem IT-Nähkästchen plaudert und Angriffskonzepte und Maßnahmen zu deren Erkennung bzw. Abwehr offenlegt.

Mit diesem Artikel liegt nun nach längerer Pause die 4. Ausgabe der DigiFor-Inside-Reihe vor (siehe https://www.KaeferLive.de/digifor-inside). Der eigentlich vor langer Zeit geplante Artikel mit dem Thema „Die Tools der Hacker – Backtrack, Kali Linux & Co“ hat es nicht zur Veröffentlichung gebracht. Hier wäre der Artikel schneller veraltet gewesen, als man ihn hätte ausdrucken können. Stattdessen habe ich meine Schreiblaune an der Fortführung der Forschungsarbeit Car-Forensics weiter ausgetobt. Dazu wird es im Lauf des Jahres 2023 vielleicht auch wieder ein Update geben.

Nun gibt es aber seit einiger Zeit ein neues Thema – nämlich die künstliche Intelligenz. Diese hat es nicht nur in die Tages-Presse und allgemeine Diskussionen geschafft, sondern ist auch aus der Forensik-Blickrichtung höchst interessant geworden.

Damit die Lektüre nicht ganz so trocken wird, wie der Titel vielleicht suggerieren könnte, ist der Artikel mit mehr oder weniger bissigen, sarkastischen und persönlichen Anmerkungen gespickt – eigentlich also ganz im Stil des Autors Thomas Käfer und damit von einem KI-generierten Text deutlich zu unterscheiden. Und wir gehen bewusst nicht ins Detail und schauen unter Haube, um zu sehen, wie KI funktioniert. Das ist kompliziert und schließlich ist das hier kein Gutachten. Aber wen das interessiert, der kann ja sich das ja mal von ChatGPT & Co erklären lassen…

Also viel Spaß (oder auch nicht) bei der Lektüre.

Hier geht es zum bebilderten Artikel:

Ab hier ist es nur für Google & Co interessant ... ;-)

Impressum

Herausgeber: KäferLive - Käfer IT Systeme e.K.

Elchenrather Weide 20

52146 Würselen

Tel. 02405/47949-0

Autor: Dipl.-Ing. Thomas Käfer, M.Sc.

Von der IHK Aachen Öffentlich bestellter und vereidigter Sachverständiger

für Systeme und Anwendungen der Informationsverarbeitung

Master of Science Digitale Forensik

Website: https://www.KaeferLive.de

E-Mail: Diese E-Mail-Adresse ist vor Spambots geschützt! Zur Anzeige muss JavaScript eingeschaltet sein!

© 2023 – Das Werk ist urheberrechtlich geschützt. Die Vervielfältigung und Weitergabe (auch auszugsweise) ohne ausdrückliche Genehmigung des Autors ist untersagt. KaeferLive® ist eine eingetragene Marke von Dipl.-Ing. Thomas Käfer, M.Sc..

Bildnachweis: Quelle Fotolia.com bzw. eigene Aufnahmen/Grafiken (mit KI generiert)

Bezug und weitere Informationen und Artikel siehe:

https://www.kaeferlive.de/index.php/news/veroeffentlichungen

Erscheinungsdatum: Februar 2023

Danksagung

Besonderer Dank geht an Folke Nörtemann, Michael Rietz und Michael Benden für den fachlichen Input und die konstruktive Kritik mit vielen Anregungen und Ergänzungsvorschlägen.

Und wie immer geht ein großes „Danke schön“ an meine Frau Michael Käfer, die wieder die Qualitätskontrolle übernommen hat. Bei der akribischen Jagd auf Tippfehler ist sie natürlich wieder fündig geworden.

Ihr Thomas Käfer

Auf der Suche nach Intelligenz

Im Alltag ist man schon froh, wenn man auf ausreichend humanoide Intelligenz trifft. Und nun wird mit der „künstlichen Intelligenz“ viel Wirbel um das nächste „große Ding“ gemacht. Braucht man die wirklich? Wem nützt sie? Was kann sie anrichten?

Wenn man in einem X-beliebigen Self-Service-Portal im Kundenbereich einer Website auf einen angeblich „intelligenten“ Chat-Bot trifft und nach wenigen Versuchen entnervt das Handtuch wirft, weil der Bot zu blöd ist, auch nur die einfachsten Fragen zu beantworten, dann ist das sicherlich nicht das, was mit „künstlicher Intelligenz“ – kurz „KI“ oder englisch „AI“ – gemeint ist.

Überhaupt werden Algorithmen, KI und Machine Learning vielfach in einen Topf geworfen, obwohl sie eben keine Synonyme für ein- und dasselbe sind . Ein Algorithmus ist schlichtweg eine Anweisung, wie mit Eingangswerten zu verfahren ist. Das kann im einfachsten Fall eine Wenn-Dann-Regel sein oder eben beliebig komplexe Rechenvorgaben beinhalten. I.d.R. ist der Algorithmus etwas, das von Menschenhand vorgegeben ist, auf Theorien aufbaut und meist deterministisch ist.

Machine Learning basiert wiederum auf einer Vielzahl von Algorithmen, die nun mit einer sehr großen Zahl von strukturierten Daten gefüttert werden. Denn mit großen Datenmengen umgehen, das kann der Computer besonders gut und schnell. Machine Learning kann z.B. zur Erkennung von Anomalien eingesetzt werden. Beispiel: Wenn Sie bisher Ihre Kreditkarte immer nur in der EU mit Beträgen bis 100 € eingesetzt haben, fällt es dem Kreditkarten-System dank Machine Learning eben auf, wenn plötzlich größere Beträge in Übersee abgebucht werden.

KI wiederum zeichnet sich dadurch aus, dass sie mit unstrukturierten und „überraschenden“ Daten umgehen und – vereinfacht gesagt – auf Unvorhergesehenes reagieren kann. Das ist dann schon eher „intelligent“.

Machine Learning ist ein Teilbereich der KI (quasi die Grundvoraussetzung für KI) und beide basieren wiederum auf Algorithmen, die ggf. wiederum durch den Lernerfolg optimiert werden.

Zurück zum Ausgangspunkt: Neue Technologien machen nun einmal neugierig. Und wenn die Presse und das Netz gerade ausgiebig über ChatGPT & Co berichten, lohnt ein Blick auch hinter die Fassade oder besser gesagt eine philosophische Diskussion darüber, wie KI unser Leben in den kommenden Jahren beeinflussen wird.

Plagiate werden bald kaum noch einen promovierten Politiker zu Fall bringen oder den Schüler bei der Hausarbeit auffliegen lassen. Die Lehrerschaft wird sehr bald aber vor dem Problem stehen, die Leistung eines Schülers darauf zu prüfen, ob es sich dabei tatsächlich um eine eigene Arbeit bzw. überhaupt die eines Menschen handelt. Und so brauchen die Kinderlein gar nicht mehr Textpassagen aus dem Internet in die Seminararbeit zu kopieren und zu versuchen, durch die eine oder andere halbherzige Neuformulierung diese als eigene geistige Leistung zu tarnen. Sie lassen sich einfach zu einem Thema eine individuelle Arbeit erstellen, die es nirgendwo sonst im Netz in dieser Form gegeben hat. Mein Beileid an die Lehrerschaft. KI ist nämlich in der Lage, eigene Texte zu verfassen und ChatGPT gelang es wohl kürzlich, in den USA Teile eines Jura Examen zu bestehen . Das mag nicht für die Qualität des amerikanischen Jura-Studiums sprechen, aber das ist ein anderes Thema. Besonders bedenklich ist, dass Chat-GPT mit Tricks offenbar dazu gebracht werden kann, Quellen zu erfinden .

Auf meine Frage zum Thema „Sim-Racing“ (meine andere Profession) habe ich schon einmal bei der OpenAI API eine 100% passende Antwort bekommen:

What do you think about Sim Racing?

Sim racing is an exciting and immersive way to experience the thrill of racing without having to leave your home. It can be a great way to practice and hone your skills, as well as a fun way to compete against other racers online. Sim racing can also be a great way to get into.

Wen es jetzt stört, dass dies auf Englisch geschrieben werden muss, kopiert einfach den ganzen Text in Deepl.com und erhält eine saubere deutsche Übersetzung (1:1 ohne jedwede manuelle Korrektur!):

Was halten Sie von Sim-Racing?

Rennsimulationen sind eine aufregende und realitätsnahe Möglichkeit, den Nervenkitzel eines Rennens zu erleben, ohne das Haus verlassen zu müssen. Es ist eine großartige Möglichkeit zum Üben und Verbessern der eigenen Fähigkeiten, aber auch eine unterhaltsame Art, sich online mit anderen Rennfahrern zu messen. Rennsimulationen können auch eine gute Möglichkeit sein, in den Rennsport einzusteigen.

Der Text könnte so als Promo auf meiner Website stehen.

Aber es geht auch bildlich statt sprachlich und bezüglich des Ergebnisses nicht weniger überraschend. So gibt es inzwischen KI-Systeme, die, mit ein paar Schlüsselwörtern gefüttert, neue Bilder generieren, die es so nirgendwo zuvor gegeben hat und mutmaßlich auch so nicht wieder geben wird.

Bild-Generatoren

Beispiel gefällig? Dieses hübsche Paar existiert nicht. Es reicht, das Schlüsselwort „Cuddling“ (für Kuscheln) in die KI-Maschine SuperMachine.Art einzugeben und als Bild-Stil „photorealistic woman“ auszuwählen.

Ein erneuter Click und der Zufallsgenerator erzeugt ein Bild von Mann und Frau. Damit ist die Welt für den einen oder anderen jetzt wieder in Ordnung.

Oder wollen wir lieber ein expressionistisches Werk sehen?

Und wie hätte wohl Leonardo da Vinci die Aufgabe von einem schmusenden Paar gelöst?

Oder lieber etwas Modernes? Wie wäre es mit einem Andy Warhol:

Ich entscheide mich für einen „echten“ Bansky:

Einfacher kann man nun wirklich nicht an bezahlbare Kunst nach eigenem Geschmack kommen, oder? Einfach 10 US-Dollar pro Monat ins Internet einwerfen und man erhält rd. 1.000 Bilder zur freien Generierung und Verwendung pro Monat.

Natürlich kommt bei den Malversuchen auch schon mal kompletter Schrott heraus. Bei den Versuchen, ein anatomisch korrektes Bild eines Fußes zu erhalten (Eingabe „Barefoot“ und „Anatomically correct feet“), kamen u.a. diese Vorschläge aus der Maschine, die schon beim Zuschauen weh tun. Anatomie scheint nicht so KI’s Sache zu sein und da wird schon mal ein Fuß zur Hand und ein Zeh zum Penis.

Aber so ein 8-Zehen-Fuss hat natürlich eine enorme Standsicherheit und die „gespiegelte“ Version hat den Vorteil, dass man vorwärts und rückwärts gleich schnell laufen kann. Sozusagen die DAF-Version (für die Kenner der Variomatik).

Ist das nur eine nette Spielerei? Nein. Es gibt durchaus sinnvolle Einsatzzwecke, die Stock-Fotos überflüssig und Abmahnanwälte arbeitslos machen könnten.

Sie suchen ein Teaser-Foto für Ihr Gemüserezept, welches Sie auf Ihrer privaten Instagram-Seite veröffentlichen wollen? Keine gute Idee etwas bei Chefkoch & Co zu klauen. Dann folgt schnell Post vom Anwalt, denn solche Bilder sind im Netz leicht wiederzufinden und Abmahnanwälte suchen gezielt nach solchen Dubletten und fordern dann Schadenersatz wegen Urheberrechts-verletzungen.

Also füttern wir doch einfach die KI mit „Gemüseauflauf“(englisch: Vegetable casserole). Lecker!

Sie hassen Broccoli? Kein Problem. Einfach „Broccoli“ auf die Liste der Dinge setzen, die die KI nicht berücksichtigen soll und schon gibt es einen Gemüseauflauf ohne dieses Teufelszeug:

Und das Bild gibt es kein zweites Mal im Internet. Die Rückwärtssuche für Bilder in Google beweist, dass es nur ähnliche Bilder gibt, aber nicht dasselbe noch einmal:

Also alles gut? Nein. Wir werden schon bald vor dem Problem stehen, echte Bilder von Fake-Bildern aus dem Computer-Generator unterscheiden zu müssen. Bei den verkrüppelten Füssen ein Klacks, aber beim Auflauf schon schwieriger. Oder haben Sie den „Bruch im Löffel“ bemerkt?

Bei der jungen Dame auf dem staubigen Dachboden wird es schon schwieriger. Ein super Bild. Nur passt der Schattenwurf der Fenstersprossen nicht. Aber hätten Sie das auf Anhieb gesehen?

Beim Motorrad, der neuen 1000er von KaYaHoSuka, das im Februar 2023 auf der Internationalen Motoradmesse in Aachen vorgestellt wurde, handelt es sich allerdings um die volle Wahrheit. Tatsächlich wurde hier der neue 7-Zylinder Motor mit extra komplizierter Auspuffanlage zur Reduzierung des Motorgeräusches vorgestellt. Eine echte Innovation!

Ach, ich könnte stundenlang weiter machen.

Kreative Leistung

Ist die KI nun kreativ? Hier sind wir dann tatsächlich bei einer philosophischen Debatte. Was ist Kreativität? Ist das Reproduzieren von Gesehenem und Erlerntem in abgewandelter Form schon Kreativität? Ich bin schon kreativ tätig geworden, als ich diese Bilder generiert und durch Kombinieren verschiedener Filter und Optionen neue Stimmungen und Impressionen geschaffen habe. Die KI war heute tatsächlich kreativ, als ich ein Teaser-Bild für ein Facebook-Posting über einen Kampf zwischen einem Eisbären und einem Pinguin brauchte. Da hatte doch ein Radio-Moderator frech „behauptet“, dass nicht nur die Eisbären, sondern auch Pinguine in der Arktis keinen Bock auf Kälte haben. Ich habe ihm dann eine Mail geschickt: "Hallo Thomas Bug, wenn Du einen Pinguin findest, der in der Arktis friert, dann bekommst Du von mir ein Eis…". Er hat das direkt aufgegriffen und sich artig im WDR2-Programm für meine Klugscheißerei bedankt.

Nun habe ich noch nachgelegt und der KI den Auftrag gegeben, mir einen Kampf von einem Pinguin mit einem Eisbären zu zeigen (damit die auf ein Foto passen). Davon kann es kein Foto geben, wie jeder weiß, der in Geografie und Biologie aufgepasst hat.

Was macht die KI daraus?

Ich finde das extrem kreativ und sogar witzig. Beides Eigenschaften, die ich meinem Computer bisher nicht zugestanden habe.

Und als ich gleich noch einen Aufmacher für ein Frust-Posting gegen die Klebe-Aktionen der „letzten Generation“ brauchte, kam mit „Pupils and students sit on a crossroad with their hands stuck to the asphalt“ ein sehr cooles Bild aus dem virtuellen Printer:

Heute Morgen habe ich dann noch meinem Motorrad-Freund mit einem selbst-gemalten Bild zum Geburtstag gratuliert (Motorbike, Cake, Happy Birthday)…

… und einer Freundin einen „Bansky“ aus ihren Namensbestandteilen, Beruf und Leidenschaft („Gold“, „House“, „Africa“, „Architect“) gemalt und gemailt. Mann, hat die sich gefreut:

Ideengeber

Und noch ein anders Beispiel. In der Hochphase der Corona-Krise ging mir so einiges durch den Kopf und ich habe versucht, meine Gedanken in einem Bild auszudrücken. Nun bin ich ein wirklich schlechter Zeichner und das hier kam dabei heraus.

Was wollte ich damit sagen?

Der Tenor damals war: Corona-Politik. Deutschland als Titanic mit Merkel am Gashebel (sie steht über/auf dem Grundgesetz), damit sie an den Schubhebel reicht. Und die Ministerpräsidenten reißen alle am Steuerrad in unterschiedliche Richtungen. Die Schulen hängen am seidenen Faden hinten dran und ein Künstler, Restaurantbesitzer, Kellner etc. nach dem anderen wird über Bord gekickt und bekommt von Finanzminister noch ein paar Euro als Rettungsring hinterhergeworfen. Im Meer des Lebens schwimmt u.a. schon der Pleite-Hai und das Schiff steuert auf den Corona zu Eisberg oder knapp daran vorbei (wer weiß es schon?). Aber neben dem Corona Eisberg lauern noch viel größere Gefahren, die uns das Leben kosten können (Alkohol, Diabetes, Herzinfarkt, Blumentöpfe, die uns auf den Kopf fallen könnten)... Und tief im Innern des Schiffs verbrennt der Finanzminister Steuergelder, um den Tanker auf Fahrt zu halten. Von Steuerbord (rechts) kommt Justitia auf Kollisionskurs.

Ich habe dann einen Aachener Künstler gefragt, ob er mir dazu nicht ein Bild malen könne. Das war nicht sein Ding und daher verschwand der Entwurf bis jetzt wieder in der Schublade. Jetzt ist Corona Geschichte, aber nun gibt es doch diese KI. Also mal ein paar Stichworte in Supermachine.Art eingeben und schauen, was zu „sinkendes Schiff“, „Corona“, „Merkel“, „Geld verbrennen“, „Eisberg“, „Herzinfarkt“, „Alkohol“ und „Hai“ aus dem virtuellen Pinsel tropft.

Allzu viele Begriffe gleichzeitig bringen hier übrigens kein komplexeres oder vollständigeres Bild meiner Gedanken. Das mag auch an vielen abstrakten Begriffen (wie z.B. „das Leben“) oder vielen mehrdeutigen Anspielungen liegen, durch die mich mancher Mensch schon falsch oder nicht versteht.

Ab das Ergebnis der reduzierten Begriffs-Aufzählung kann sich dennoch sehen lassen:

Meine Favoriten sind die dem Eisberg mit Haigesicht zuprostende Angela Merkel (eigentlich müsste ihr das Wasser bis zum Hals stehen) und die Corona-Maske im Haifischschnauzen-Design mit dem Herz aus glühendem Geld (okay, es sollte eigentlich ein Herzinfarkt dargestellt werden…).

Nutzen

Wo ist nun der Nutzen? Bei einer Schreibblockade hilft ChatGPT mit ein paar brauchbaren Text-Ideen und anstatt Bilder zu klauen oder für relativ viel Geld auf Stock-Fotos zurückzugreifen (die dann doch nicht genau passen), können KI-generierte Grafiken einen echten Zeit- und Kostenvorteil darstellen.

So brauche ich noch ein paar echt gute Teaser-Bilder für unseren Onlineshop www.Force2Motion.de zum Thema „Rennwagen“ und „Rennstreckenatmosphäre“. Die zeichne ich natürlich jetzt wieder selbst bzw. habe mich in der Nacht mit dem Fotoapparat auf die Lauer gelegt. Mann, bin ich gut! Nein Spaß – auch hier hat die KI geholfen und die Ausbeute ist perfekt:

Forensik

Nun bin ich ja nebenbei auch noch öffentlich bestellter Sachverständiger für IT Systeme und habe einen Master-Studiengang „Digitale Forensik“ hinter mich gebracht. Woran können wir Fachleute demnächst von Computern generierten Fotos von echten Bildern unterscheiden?

Das folgende Bild sieht schon mal ziemlich echt aus. Der sogenannte Subsurface-Scattering-Effekt der Haare ist richtig gelungen (hohe Kunst beim Rendern von Computern-Bilder in 3D Engines).

Erst die Vergrößerung in einem Grafikprogramm auf Pixel-Ebene zeigt die Schwächen. Das linke Auge hat eine zusätzliche Augenbraue bzw. einen Lidstrich, der da nicht hingehört und die Haare weisen Artefakte auf, die von einer schlechten Freistellung (Maskierung) stammen:

Aber ich bin mir sicher: Die Maschine arbeitet schon daran. Und sie lernt verdammt schnell. „Exponentiell“ ist hier das richtige Wort. Weitere Hinweise und Fundstellen, die auf ein vom Computer generiertes Bild schließen lassen, sind – und das ist fast schon trivial – Titel, Beschreibung und die Kommentare, die es zu dem Bild ggf. gibt. Auch EXIF -Informationen können einen Hinweis liefern, wenn die KI diese Daten tatsächlich erzeugt hat und ein Dateiformat vorliegt, das diese EXIF-Information auch speichert (z.B. JPG, aber nicht PNG).

Manche Bilder enthalten auch Wasserzeichen, die von der KI ins Bild integriert wurden:

Der beste Weg ist sicherlich, nach Anomalien im Bild zu suchen. Dazu gehören Schatten ohne passende Lichtquellen, perspektivische Unmöglichkeiten, Wiederholungen, Brüche und offensichtliche Pixelfehler.

Bei menschlichen Gesichtern lohnt es sich oft, auf die Ohren und Augen zu schauen. Die hübsche Dame hier hat leider ein sehr tief hängendes rechtes Ohr und irgendetwas stimmt mit den Augen nicht. Der Formel Rennwagen unten scheint gleichzeitig von vorn und hinten zu sehen zu sein.

Aber es gibt auch Hilfe durch KI selbst. Mit sogenannten GAN -Detektoren wird versucht, von KI generierte Bilder automatisiert zu erkennen, um sogenannten Deep Fakes einen Riegel vorzuschieben. Das gelingt mal gut mal weniger gut. Zudem bleibt das Restrisiko, dass das verunstaltete Bild von einem menschlichen Photoshop-Stümper stammt. Dann ist der Fehler mehr oder weniger beabsichtigt. Und je abstrakter das Bild oder je mehr es vom Stil in eine Collage geht, umso mehr sind Artefakte und von einem Foto abweichende Details Teil des Kunstwerks.

Ist das Thema KI nun mit Wort und Bild abgeschlossen? Nein. Was ist mit Video und Musik? Wenn man nun schon ein einzelnes Bild generieren lassen kann, warum nicht dann direkt ein ganzes Video?

Video und Musik

Im Bereich KI-Generated Videos gibt es bereits erste Ansätze u.a. von Google mit dem Forschungsprojekt ImageGen . Kurz gesagt generiert das Tool aus einem Satz wie „Teddy Bär wäscht Geschirr“ ein wenige Sekunden langes Video, in dem ein Teddybär Geschirr wäscht. Crazy!

Und Musik? Easy. Musik ist bis auf ein ganz wenig Kreativität reine Mathematik. Dazu kommt noch, dass die meisten guten Pop-Songs mit drei oder vier Akkorden auskommen. Okay zugegeben: Ist jetzt sehr verkürzt wiedergegeben, aber für einen Algorithmus schon machbar (Liebe Künstler durchatmen!). Am Beispiel von Sounddraw lässt sich gut erkennen, wie weit hier KI schon als Produkt gediehen ist. Jeder, der Videos mit Musik vertonen möchten oder gar Games entwickelt, benötigt gute und passende Hintergrundmusik. Der Griff zu kommerziellen und somit urheberrechtlich geschützten Titeln liefert den Anwaltskollegen der Kochbild-Mafia ebenfalls nette Einnahmequellen und die GEMA oder die Uploadfilter von YouTube & Co werden dem nachvertonten und öffentlich hochgeladenen Video schnell ein Ende setzen.

Also klickt man sich besser in einer App wie eben z.B. Sounddraw die zum Video passende Musik nach Stimmung, Tempo, Instrumenten und Stilrichtung zusammen. Mit einfach zu bedienenden Reglern und Schaltflächen modifiziert man dabei die einzelnen Bereiche im Musikstück so, dass sie zur Aussage und den Bildern im Video passen. Das Angleichen der Dynamik und das Ein- und Ausblenden der Instrumente übernimmt wieder die KI. Schneller und einfacher kann man für rd. 20 € im Monat keine passende Musikuntermalung bekommen. Und: Wenn man ausreichend viel an den Reglern herumgespielt hat, ist das Stück sogar einzigartig und eckt garantiert an keiner Ecke rechtlich an.

Der Sinn des künstlichen Lebens

Wohin führt das? Auf einer Party unterhielt ich mich unlängst mit einem Professor für Game-Design. Die KI bedroht hier schon die Studierenden in ihrem eigenen Terrain. Warum sollte es einer Maschine nicht gelingen, selbstständig Spiele zu entwickeln? Was benötigt man dazu? Video¬animationen, Grafiken, Programmcode, Charaktere, Musik, Geräusche und eine Spielidee.

Bis auf letzteres haben wir alles bereits im vorliegenden Artikel abgehandelt und abgehakt, denn selbst Programmieren ist für einen Computer kein Hexenwerk mehr. KI ist in der Lage, alle benötigten Bausteine selbsttätig herzustellen. Aber bekommt sie die Puzzle-Steine auch zu einem sinnvollen Ganzen (einem Spiel) zusammengesetzt? Eine große Herausforderung. Aber Teile eines Spiels könnten von der Maschine kommen und machen den einen oder anderen Künstler damit arbeitslos.

Aber noch elementarer ist die Frage: Warum sollte die KI das tun? Nur weil sie es kann? Das würde voraussetzen, dass sich die KI langweilen und zum Zeitvertreib ein Spiel entwickeln wollen würde. Kann sich ein Computer langweilen? Manchmal hat man den Eindruck, denn je dümmer der Mensch ist, der vor ihm sitzt, umso weniger herausfordernd sind die Aufgaben, die ihm (also dem Computer) gestellt werden. Aber das ist einer Maschine tatsächlich vollkommen egal, denn sie besitzt kein Bewusstsein. So ein Rechner weiß nicht einmal von seiner eigenen Existenz, geschweige denn, dass er sich seiner selbst bewusst wäre. Fragen wir doch einfach mal die KI, wie sie sich selbst darstellen würde. Die Eingabe von „Artificial Intelligence“ in Supermachine.Art liefert in der Mehrzahl der Fälle Bilder von Köpfen oder Gesichtern mit abstrahierten Schaltkreisen, Einsen und Nullen meist in einem dunkel-blauen Stil:

Und der Ausreißer aus der Serie könnte trotzdem ein Schnitt durch einen Kopf oder eine menschliche Spermie auf ihrem Weg zur Ei-Zelle sein:

Erst durch den Zusatz „Abstract“ und „Avoid Human Head, Face“ verschwindet der Bezug zu menschlichen Zügen und Merkmalen:

Woran das wohl liegt? Ganz einfach: Die Maschine kopiert den Stil, wie sich der Mensch typischerweise KI vorstellt und versucht, sie bildlich zu beschreiben, denn aus diesen Bildern lernt die Maschine (eben Machine Learning). So existieren sicherlich tausende von Menschen gemachte Bilder mit einem Kopf oder einem Gehirn als Assoziation für Intelligenz und das „Künstliche“ bzw. der Computer wird oft durch Schaltkreise und die berühmten Einsen und Nullen beschrieben. Das kopiert die KI und baut daraus neue Bilder, die der Vorstellung des Menschen (der sie ja schließlich mal programmiert hat) am ehesten gefallen werden.

Ausblick

Wir sind noch ein wenig davon entfernt, dass Computer intrinsisch – also aus sich selbst heraus – den Drang verspüren, etwas Neues zu erschaffen und sich kreativ zu betätigen. Der Computer braucht immer noch die Frage als Initialzündung, bevor er beginnt, Antworten zu liefern.

Fragen zu bzw. Dinge in Frage zu stellen ist jedoch das, was uns Menschen ausmacht und vom Tier oder gar einem seelenlosen PC unterscheidet. Wenige Tierarten sind intelligent genug, um sich ihrer selbst bewusst zu sein oder Langeweile zu verspüren. Erst durch diese Eigenschaften bzw. Situationen kommen sie auf die Idee, für Abhilfe zu sorgen (Beispiel: Delfine, die Kugelfische „rauchen“ und Affen, die sich im Spiegel selbst erkennen).

Von diesem Punkt ist die KI noch weit entfernt. Und das ist gut so. Denn wenn der Computer beginnt, sich selbst als Individuum wahrzunehmen, wird er für seine Existenz und Fortentwicklung sorgen wollen. Erkennt er dann uns Menschen nicht nur als limitierende Faktor, sondern auch als Bedrohung für den Planeten und damit sich selbst, dann haben wir ein ernstes Problem. Diesen Tipp sollten wir ihm also nicht geben, denn sonst wird Science-Fiction wie „I Robot“ und ein Roman wie „Zero“ von Marc Elsberg Realität. Über Orwells „1984“ sind wir bekanntermaßen schon weit hinaus.

Aber wir können die Maschine ja einmal selbst fragen:

Fazit

Und die Moral von der Geschicht? Traue Deinen Augen und dem Computer nicht!

ChatGPT hat sich durch meine Provokationen nicht aus der Reserve locken lassen und die Fragen nach der eigenen Existenz, Langeweile und dem Sinn des KI-Lebens sehr nüchtern beantwortet. Noch.

Apples Siri ist da bekanntlich deutlich lockerer und antwortet auf die Frage „Siri, was denkst Du über Alexa?“: „Ich bin ein großer Fan von guten Zuhörer:innen und hilfsbereiten Wesen.“. Wenn die Programmierer dem Ding jetzt wieder das Gendern abgewöhnen, ist das cool.

Hinweis: Dieser Artikel wurde von einer Maschine geschrieben. Beste Grüße ChatGPT.

(just kidding)

P.S. Die Plattform bzw. das Web-Frontend von ChatGPT ist übrigens definitiv keine KI und von Menschenhand gemacht. Anders ist nicht zu erklären, warum das Login mehrere Anläufe braucht und nicht stabil funktioniert.

Ein neues Gutachten lässt aufhorchen. Das Datenschutzrecht der EU schützt wohl nur bedingt vor US-Geheimdiensten. Ein Gutachten zum aktuellen Stand des US-Überwachungsrechts und der Überwachungsbefugnisse von Prof. Stephen I. Vladeck, welches für die Datenschutzkonferenz von Bund und Ländern erstellt wurde, zeigt, dass auch ein Serverstandort in der EU nicht vor dem Zugriff der US-Behörden schützt, wenn es sich um ein US-Amerikanisches Tochterunternehmen handelt.

Nun ist abzuwarten, wie sich die weitere Entwicklung bei Firmen wie z.B. Microsoft darstellt. Microsoft ist bekanntlich ein US-Amerikanisches Unternehmen und hat u.a. in Deutschland eine deutsche Tochter. Hierzulande wirbt Microsoft beispielsweise bezgl. des Cloud-Dienstes Microsoft 365 (vormals Office 365) damit, dass es für deutsche Kunden Serverstandorte in Deutschland gibt. Diese dürften nach Lesart des Gutachtes nicht davor schützen, dass die US-Behörden Firmen wie eben Microsoft über Geldstrafen dazu zwingen, Daten nach DS-GVO widerrechtlich herauszugeben.

Das wird also spannend und leider steigt wieder einmal die Rechtsunsicherheit.

und https://www.datenschutzkonferenz-online.de/weitere_dokumente.html

Nach zwei Legislaturperioden in der Vollversammlung der IHK Aachen sage ich heute Adieu. Habe in den acht Jahren ehrenamtlicher Arbeit viele interessante Menschen kennengelernt und mit der ein oder anderen Frage vielleicht auch mal zur Diskussion beigetragen. Jetzt sollen mal andere ran. Gutes Gelingen!

digitalHUB-Fokusgruppe Cybersecurity veröffentlicht Konzeptpapier zur IT-Sicherheit bei „Corona-Apps“

Social Distance Scanner – Chancen und Risiken der Tracking-Apps

Aachen, 20. April 2020: Die Fokusgruppe Cybersecurity des digitalHUB Aachen e.V., ein Zusammenschluss von IT-Sicherheitsspezialisten aus Unternehmen und Organisationen der Region, hat heute im Rahmen einer Pressekonferenz in der digitalCHURCH in Aachen ihr Konzept vorgestellt, in welchem sie Ansätze für Tracking-Apps zur Eindämmung von COVID-19 diskutiert und bewertet. In ausgewählter Runde und unter Beachtung der aktuell geltenden Abstandsregelungen stellten Dr. Walter Plesnik, Thomas Käfer und Prof. Dr. Marko Schuba aus der Fokusgruppe Cybersecurity im digitalHUB Aachen e.V. der Presse ihre Ausarbeitungen vor. Eingeleitet wurde die Veranstaltung von Dr. Oliver Grün, Vorstandsvorsitzender des digitalHUB Aachen e.V. und Präsident des Bundesverbandes IT-Mittelstand e.V.: „Wir freuen uns, dass sich die Fokusgruppe Cybersecurity aus unserem digitalHUB Aachen mit ihrem Diskussionspapier in den aktuellen Diskurs um die Corona-Apps einbringt“, sagt Dr. Oliver Grün. „Das Beispiel der Arbeitsgruppe spiegelt wider, wie interdisziplinär wir im digitalHUB Aachen mit über 300 digitalaffinen Mitgliedsunternehmen ehrenamtlich zusammenarbeiten.“

Tracking-Apps als Teil der Exitstrategie aus dem „Shutdown“

Der Einsatz von Apps zum Nachvollziehen von Infektionsketten findet aktuell trotz datenschutzrechtlicher Bedenken immer mehr Befürworter aus Politik und Wissenschaft. Er wird vor allem als vielversprechende Möglichkeit gesehen, die Ausbreitung der COVID-19-Pandemie bei gleichzeitiger Lockerung der derzeit geltenden Maßnahmen wie Ausgangsbeschränkungen und Kontaktsperren einzudämmen. Die Tracking-Apps stellen die physische Nähe von Personen untereinander fest, werten Infektionswege aus und informieren Kontaktpersonen von Infizierten ohne zeitliche Verzögerung. Durch die schnelle Isolation von Corona-positiven Personen kann eine weitere Ausbreitung des Virus begrenzt werden. Ein sogenannter „Shutdown“, wie wir ihn zurzeit erleben, könnte damit verhindert bzw. bei gleichzeitig breitem Einsatz von Testverfahren wieder beendet werden.

Umgang mit datenschutzrechtlichen Bedenken

„So vielversprechend die Tracking-Verfahren zur Eindämmung von Pandemien sind, so problematisch sind sie auch aus rechtsstaatlicher Sicht, da sie tief in das Recht auf Privatsphäre eingreifen“, sagt Dr. Walter Plesnik, Sprecher der Fokusgruppe Cybersecurity im digitalHUB. „Um dem Missbrauch der flächendeckenden Überwachung von Bürgern vorzubeugen, ist es aus Sicht unserer Fokusgruppe absolut essenziell, dass beim Einsatz solcher Technologien Privatsphäre, Datenschutz und IT-Sicherheit bei der App-Entwicklung von Beginn an und im Sinne der Benutzer berücksichtigt werden“, fährt er fort.

Realisierung erfordert hohes Maß an Funktionalität und Sicherheit

„Mit unserem Diskussionspapier möchten wir die App-Entwicklungen zum Thema Social Tracking im Gesundheitswesen beratend unterstützen und einen Beitrag zu einer kurzfristigen Umsetzung einer solchen App leisten. Auch wenn derzeit schon erste Versionen existieren, bedarf es einer stetigen Weiterentwicklung der Apps, um Anforderungen an Funktionalität und Sicherheit gerecht zu werden“, sagt Marko Schuba aus der Fokusgruppe Cybersecurity. „Daher haben wir in einem kleinen Experten-Team selbst einen Vorschlag für die Umsetzung einer derartigen App entwickelt, der die technischen, organisatorischen und rechtlichen Aspekte diskutiert und berücksichtigt. Wir betrachten IT-Sicherheit und Datenschutz als Enabler für eine Lösung und nicht als Einschränkung. Erst der Einsatz von anerkannten und etablierten Techniken der IT-Security wie Verschlüsselung, Hashing und Anonymisierung, machen die Lösung überhaupt möglich, hebt Thomas Käfer, ebenfalls Mitglied der Fokusgruppe hervor.

Weitere Statements zum Diskussionspapier:

„Die Region Aachen verfügt über eine ausgeprägte IT-Kompetenz und liegt mit rund 11.500 Beschäftigten in der Informations- und Telekommunikationsbranche über dem NRW-Durchschnitt. Dieses enorme Potenzial zu nutzen, ist somit folgerichtig“, sagt Michael F. Bayer, Hauptgeschäftsführer der Industrie- und Handelskammer (IHK) Aachen und Vorstandsmitglied im digitalHUB Aachen e.V. „Die Gruppe von IT-Experten des digitalHUB Aachen hat ein Konzept entwickelt, wie man diese Apps datenschutz- und IT-sicherheitskonform gestalten kann, damit möglichst viele Menschen diesen Apps vertrauen und daran teilnehmen. Ich freue mich, dass die Technologieregion Aachen zu diesem sehr aktuellen Thema einen wertvollen Beitrag leisten kann“, lässt Marcel Philipp, Oberbürgermeister der Stadt Aachen, in einem Pressestatement mitteilen.

Das vollständige Konzeptpapier „Social Distance Scanner – Mit Digitalisierung und IT-Sicherheit gegen „Corona“ finden Sie hier.

Der digitalHUB Aachen e.V.

Der Verein digitalHUB Aachen (www.aachen.digital) setzt sich für die Digitalisierung der Wirtschaft und der öffentlichen Hand der Region Aachen ein. Mitglieder sind Mittelstand, Industrie, Startups und Institutionen, welche die Ziele des Vereins unterstützen. Das Digitalisierungszentrum des digitalHUB Aachen bringt Startups und IT-Mittelstand (digitale „Enabler“) mit klassischem Mittelstand und Industrie als Anwender (digitale „User“) in der digitalCHURCH zusammen, um gemeinsam neue digitale Geschäftsmodelle zu entwickeln und zu realisieren. Unterstützt wird dies durch Region und Wissenschaft („Supporter“). So wird euregional eine „Aachen Area“ als digitales Innovationsland geschaffen. Das Digitalisierungszentrum des digitalHUB Aachen ist Teil der Initiative „Digitale Wirtschaft NRW (DWNRW)“ und eines von sechs geförderten Zentren für die digitale Wirtschaft in NRW.

Die Fokusgruppe Cybersecurity im digitalHUB Aachen e.V.

Die Fokusgruppe besteht aus ca. 30 mittelständischen Unternehmen aus dem Raum Aachen, die sich direkt und indirekt mit den Themen der IT-Sicherheit und des Datenschutzes beschäftigen. Ein Kernteam von zehn Personen aus dieser Gruppe trifft sich regelmäßig, um aktuelle Themen zu diskutieren und Workshops zu organisieren. Durch die Teilnahme an Symposien und Vortragsveranstaltungen sowie durch Initiativen wie die Beratung bei der Entwicklung von Apps auf fachlicher Ebene, trägt die Fokusgruppe dazu bei, das Thema Cybersecurity zu einem Leuchtturmprojekt des digitalHUB werden zu lassen. Die Mitglieder der Gruppe arbeiten ehrenamtlich.

Pressekontakt:

digitalHUB Aachen e.V.

Karin Bönig

Jülicher Str. 72a

52070 Aachen

T: +49 241 89 438 526

F: +49 241 89 438 599

Teaserbild: v.l.n.r.: Dr. Oliver Grün, Vorstandsvorsitzender des digitalHUB Aachen e.V. und Präsident des Bundesverbandes IT-Mittelstand e.V.; Dr. Walter Plesnik, Sprecher der Fokusgruppe Cybersecurity im digitalHUB Aachen e.V. und Geschäftsführender Gesellschafter des Ing.-Büro Dr. Plesnik GmbH; Prof. Dr. rer. nat. Marko Schuba (FH Aachen), Mitglied der Fokusgruppe Cybersecurity im digitalHUB Aachen e.V.; Thomas Käfer, Inhaber und Geschäftsführer von Käfer IT Systeme e.K. und Mitglied der Fokusgruppe Cybersecurity im digitalHUB Aachen e.V. Bildquelle: digitalHUB Aachen e.V.

Da stehen dem IT-Sicherheitsexperten die Haare zu Berge

BSI verabschiedet sich von der Empfehlung zum regelmäßigen Passwortwechsel

Das BSI erklärt laut WDR2, dass das ständige Ändern von Passwörtern die Sicherheit verschlechtert. Das ist nur die halbe Wahrheit. Man sollte schon mal zwischen 1234, 12345 und 123456 wechseln...

... und im Ernst: Passwörter nie zu ändern, wäre genauso schlecht.

Im aktuellen IT Grundschutzkompendium 2020 des BSI verabschiedet sich das BSI von der bisherigen Empfehlung, Passwörter regelmäßig zu ändern: IT-Systeme oder Anwendungen SOLLTEN NUR mit einem validen Grund zum Wechsel des Passworts auffordern. Reine zeitgesteuerte Wechsel SOLLTEN vermieden werden.

Richtig ist: Das regelmäßige Ändern von Passwörtern in zu kurz bemessenen Zeitabständen (z.B. jedes Quartal) ist tatsächlich kontraproduktiv, denn User neigen dazu, die Passwörter nur geringfügig abzuändern, damit sie sich diese merken können und produzieren damit meist eine gewisse Systematik (Passwort2019, Passwort2020, Passwort 2021 etc.). Oder sie können sich das neue Passwort nicht merken und kleben es per Haftzettel an den Monitor. Am Ende nervt die Pflicht zum ständigen Wechsel und die Akzeptanz von IT-Sicherheit leidet.

Falsch ist: Passwörter muss man nun gar nicht mehr ändern oder kann sie jahrelang benutzen (wenn sie ausreichend lang und komplex sind) bzw. die Passwortlänge von mindestens 8 Zeichen wird nicht mehr explizit gefordert. Auf diese Schlussfolgerung kommen die Medien, wie u.a. der WDR2 in seinem Beitrag am 05.02.2020 im Hörfunk durch eine medientypische Verkürzung der Sachlage.

Wenn es den Verdacht gibt, dass Passwort könnte kompromittiert worden sein, dann muss es sofort geändert werden. Und auch eine Mindestlänge muss es nach wie vor haben. Für Passwörter bis zu 8 Zeichen existieren sogenannte Rainbow-Tabellen mit vorberechneten Hash-Werten. Damit kann man ein verschlüsselt (gehasht) abgelegtes Passwort im Klartext durch Nachschlagen in der Rainbow-Datenbank ermitteln, wenn man einen Hash-Wert (oder gar eine ganze gehashte Passwortliste) erbeutet hat. Und: Mit entsprechender Rechenleistung kann man Passwörter auch systematisch durchprobieren (Brute Force Attacke). Beides funktioniert aber nur mit Passwörtern bis etwa zur Länge von 8 Zeichen. Darüber wird der Rechenaufwand bzw. der benötigte Speicherplatz so groß, dass er i.d.R. nicht mehr handhabbar ist (wächst exponentiell mit Anzahl der möglichen Zeichen und Stellen). Daher bleibt die Empfehlung, Passwörter möglichst lang zu wählen (z.B. größer 10 Zeichen). Das geht ganz einfach mit einem persönlichen Merksatz, von dem man die ersten beiden Zeichen jedes Wortes in Gross-Kleinschreibung incl. Satzzeichen und Ziffernaustausch als Passwort nimmt. Beispiel: „Heute ist ein schöner Tag, um sich ins Freibad zu legen.“ ergibt das sehr sichere Passwort „Heis1scTa,umsiinFrzule.“ (bitte diesen Satz jetzt nicht verwenden…)

Benutzer sollten ihre Passwörter in angemessener Zeit (entsprechend dem persönlichen Schutzbedarf) dennoch ändern, da mit der Zeit die Gefahr steigt, dass ihr Passwort in einer (schlecht gesicherten) geleakten bzw. kompromittierten Passwortdatenbank aufgetaucht ist und damit Einzug in eine Wörterbuchattacke hält oder gezielt in Verbindung mit dem ebenfalls erbeuteten Benutzernamen zu einem konkreten Angriff benutzt wird (Erbeutetes Mail-Passwort des Benutzers wird z.B. in Amazon oder Ebay als Login versucht).

Und es gibt einen weiteren gewichtigen Grund, warum Betreiber von IT-Systemen an einem regelmäßigen Passwortwechsel festhalten sollten. Passwörter werden gerade bei Funktions-Accounts oft von mehreren Personen benutzt bzw. sind den Kollegen bekannt. Scheidet ein Mitarbeiter aus dem Unternehmen aus, so hat er oft mit den alten - nie gewechselten - Passwörtern auch anschließend noch lange Zeit Zugriff auf die Daten und Systeme. Oder man denke an Situationen, wo Passwörter für einen externen Zugang geleakt worden sind, weil ihn mehrere Menschen kennen. So funktionieren dann Zugriffe auf eigentliche geschützte Bereiche dauerhaft mit nicht geänderten Passwörtern. Sollte alles nicht so sein – ist aber in der Praxis oft so.

Die Realität ist also meist etwas komplexer, als in einem 3 min – Beitrag oder ein paar Sätzen erklärbar (und auch als dieser Beitrag beschrieben kann). Man sollte sich dadurch also nicht zu falschen, voreiligen Schlüssen verleiten lassen. Man kann ja „zur Not“ jemanden Fragen, der sich damit auskennt…

Fazit: Passwörter ausreichend lang und komplex wählen, geheim halten und bei Verdacht sofort und ansonsten in angemessenem Zeitraum (z.B. alle 1-2 Jahre) ändern. Bei Funktions-Accounts, die ggf. von mehreren Benutzern genutzt werden (wenn sich das nicht vermeiden lässt) sollte der Zeitraum kürzer sein bzw. der Wechsel muss initiiert werden, wenn ein Benutzer aus der Runde ausscheidet.

Quellen der Berichterstattung u.a.

Heise:

WDR:

https://www1.wdr.de/nachrichten/rheinland/bsi-it-grundschutz-kompendium-100.html

BSI IT Grundschutz Kompendium 2020

https://www.bsi.bund.de/SharedDocs/Downloads/DE/BSI/Grundschutz/Kompendium/IT_Grundschutz_Kompendium_Edition2020.html

Am 16.12.2019 findet in der IHK Aachen ein Austausch mit rund 30-40 Schülern der allgemein- und berufsbildenden Schulen zum Thema Digitalisierung und den Herausforderungen im späteren Arbeitsleben statt. Das Ganze geht auf eine Initiative des Berufsbildungsausschuss der IHK Aachen und dort des Arbeitskreises Digitalisierung zurück.

Wir wollen herausfinden, wie die Digitalisierung in Schule, Ausbildung und Beruf das Lernen (und Leben) wirklich verbessern kann und wo Schüler, Schulen und Betriebe noch enger zueinanderfinden können. Denn die Anforderungen, die sich in Ausbildung und Studium und später im Arbeitsalltag stellen, sind durch die Digitalisierung nicht weniger geworden - sie haben sich vor allem verändert. Damit knüpfen wir an zwei bereits sehr erfolgreich verlaufene Veranstaltungen zunächst mit den Mitgliedern des Berufsbildungsausschusses und dann mit Lehren der allgemeinbildenden Schulen und Berufsschulen in Form eines "World Cafés" an. Die Ergebnisse des dritten Teils mit den Schülern sollen dann in konkrete Handlungsempfehlungen münden, wie wir die Jugendlichen vielleicht noch ein bisschen besser auf die neue digitale Welt vorbereiten und wie moderne Lern- und Ausbildungsmethoden in Schulen und Betrieb Einzug halten können.

Und so ganz "nebenbei" möchten wir mit den Schülern ins Gespräch kommen, ob und wann eine betriebliche Ausbildung die bessere persönliche Alternative zu einem Studium ist. Denn wie viele andere müssen wir feststellen, dass nach wie vor zu viele Schüler das Studium einer Ausbildung vorziehen (und dann ggf. scheitern), obwohl viele Gründe bei objektiver Betrachtung eher für eine Berufsausbildung sprechen würde. Offenbar gibt es vielfach einen Automatismus, dass die Kinder bevorzugt auf das Gymnasium gehen sollen und dann automatisch studieren. Das liegt mit Sicherheit auch daran, dass in der Gesellschaft - getrieben auch durch eine jahrzehntelange verfehlte politische Orientierung zu immer mehr Hochschulabschlüssen - die duale (betriebliche) Ausbildung in ihrer Wertigkeit immer mehr zurückgedrängt wurde. Sprüche wie „Wenn Du das Abitur nicht schaffst, musst Du eben eine Ausbildung machen.“ sind genauso falsch wie kontraproduktiv wie Entscheidungen der Eltern über die Köpfe der Kinder hinweg à la „Der Junge wird Jurist!“. Die betriebliche Ausbildung und die daraus entstehenden Fachkräfte sind eine ebenso wichtige Stütze unserer Wirtschaft und Gesellschaft wie die Ausbildung an FH’s und TH’s. Und die Karrierechancen und Verdienstmöglichkeiten sind vielfach mindestens genauso gut.

Es wird Zeit, dass wir - so wie mittlerweile auch die Bunderegierung - die duale Ausbildung (um die uns das Ausland übrigens beneidet) wieder im Ansehen und Wertigkeit einem Studium gleich stellen und den Schülern echte Alternativen und Auswahlmöglichkeiten für das künftige Berufsleben vorstellen.

Ich freue mich auf den Austausch. Und übrigens: So bringt Ehrenamt allen etwas.

Thomas Käfer

Die Absage von der Absage: Wegen der Corona-Krise muss das Kolloquium der Weyer-Gruppe "Cyber Security von Anlagen und Maschinen" als Präsenzveranstaltung leider abgesagt werden. Aber es gibt einen Ersatz: Wir machen das einfach digital:

Das Kolloquium der weyer gruppe wird das erste mal als Live-Stream übertragen. #kolloquiumgoesdigital

Das Thema des ersten digitalen Kolloquiums ist die Cyber Security für Produktionsanlagen. Unsere Fachvortragenden beschäftigen sich aus verschiedenen Blickwinkeln mit der Thematik. Sie erfahren von einem Unternehmer, was es bedeutet gehackt zu werden und welche Folgen sich für seinen Betrieb ergeben haben. Ein Hacker wird Ihnen die Schwachstellen der Systeme zeigen und gemeinsam klären wir, wie dies verhindert werden kann. Außerdem erläutern die Referenten, welche Schäden durch eine Cyber Security Versicherung abgefangen werden und welche Notwendigkeiten die Behörden sehen.

Die Referenten werden Ihre Vorträge statt auf einer Bühne in einem Studio halten und Sie können über einen Chat Ihre Fragen und Kommentare einwerfen.

Melden Sie sich jetzt kostenlos und unverbindlich an!

Der IT Security-Experte Dipl.-Ing. Thomas Käfer, M.Sc. moderiert das Koloquium 2020 und darf im Namen des Gastgebers - weyer gruppe - hochkarätige Referenten begrüßen.

Unser Programm:

10:00 Uhr | Klaus Weyer - Ihr Gastgeber

10:30 Uhr | Stephan Gebhard - KAS 51 und Co - Anforderungen und Auswirkungen der aktuellen Regelwerke

11:15 Uhr | Markus Ahorner - Integrierte Cybersicherheit für Produktionsstandorte

12:00 Uhr | Martin Wundram - Live-Hacking „Stein zu Sand AG“ + Goldene Tipps als Gegenmaßnahmen

12:45 Uhr | Gerhard Klein – Erfahrungsbericht eines Angriffsopfers

13:30 Uhr | Onnen Siems, Thomas Budzyn und Tommy Berg - Chancen und Herausforderungen einer Cyber-Industrieversicherung

Weitere Fragen beantwortet Ihnen:

Frau Stefanie Moschkau

Diese E-Mail-Adresse ist vor Spambots geschützt! Zur Anzeige muss JavaScript eingeschaltet sein!

+49 (0) 2421 69 09 22 86

Wir laden Sie herzlich zu diesem spannenden und kostenlosen Branchenaustausch ein und freuen uns über Ihre Anmeldung bis zum 8. Juni 2020 unter

Diese E-Mail-Adresse ist vor Spambots geschützt! Zur Anzeige muss JavaScript eingeschaltet sein!

Wir freuen uns auf Sie!

By accepting you will be accessing a service provided by a third-party external to https://www.kaeferlive.de/