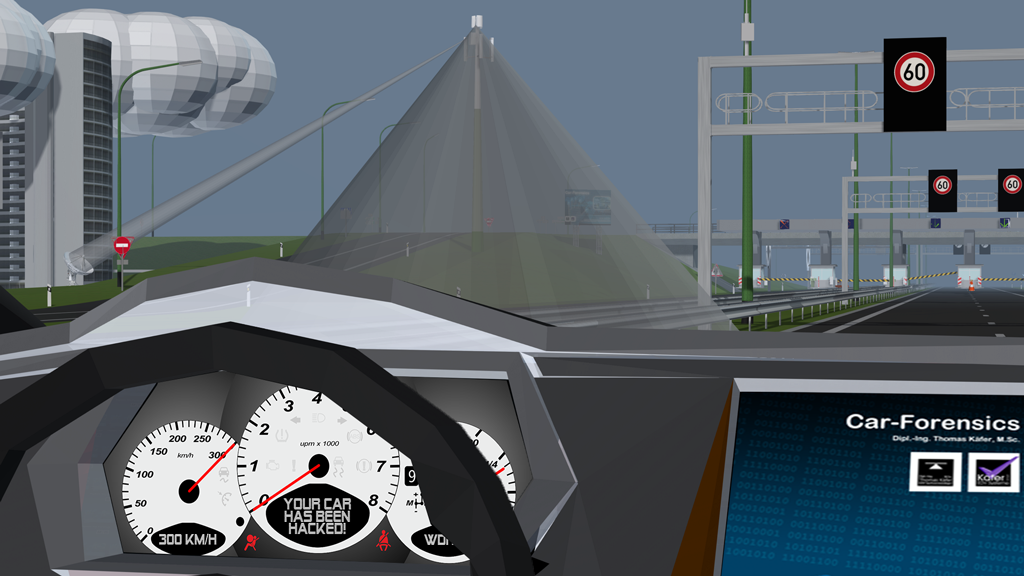

Dass die so bequemen Keyless-Entry-Systeme moderner Fahrzeuge hochgradig unsicher sind, ist in Fachkreisen bereits seit einigen Jahren ein alter Hut - sollte man meinen. Bei einem Keyless-Entry-System kann der Autoschlüssel in der Hostentasche bleiben und der Wagen öffnet sich allein schon durch die Annäherung des legitimen Besitzers, der diesen Key mitführt (nicht zu verwechseln mit der normalen Fernbedienung am Schlüssel, bei der man immer noch eine Taste drücken muss, um den Wagen auf- oder abzuschließen). Und natürlich braucht man dann zum Starten des Autos auch keinen Zündschlüssel einstecken und drehen. Das ist ja so etwas von „Old School“!

Problem 1: Entfernt man sich nun vom Auto und schließt den Wagen per Knopfdruck ab und will dann durch einen Griff an der Fahrertür kontrollieren, ob der Wagen wirklich verschlossen ist, geht die Karre wieder auf. Also wieder abschließen und noch einmal versuchen. Damit kann man einen Doofen stundenlang beschäftigen: der kommt nicht von seinem Auto weg... Zu kontrollieren, ob der Wagen wirklich verschlossen ist, ist eine gute Idee, denn Kriminelle nutzen sogenannte Jammer, die das Funkspektrum im Umkreis blockieren und somit den Schließbefehl der Fernbedienung "übertönen". Die Kiste geht dann nicht zu.

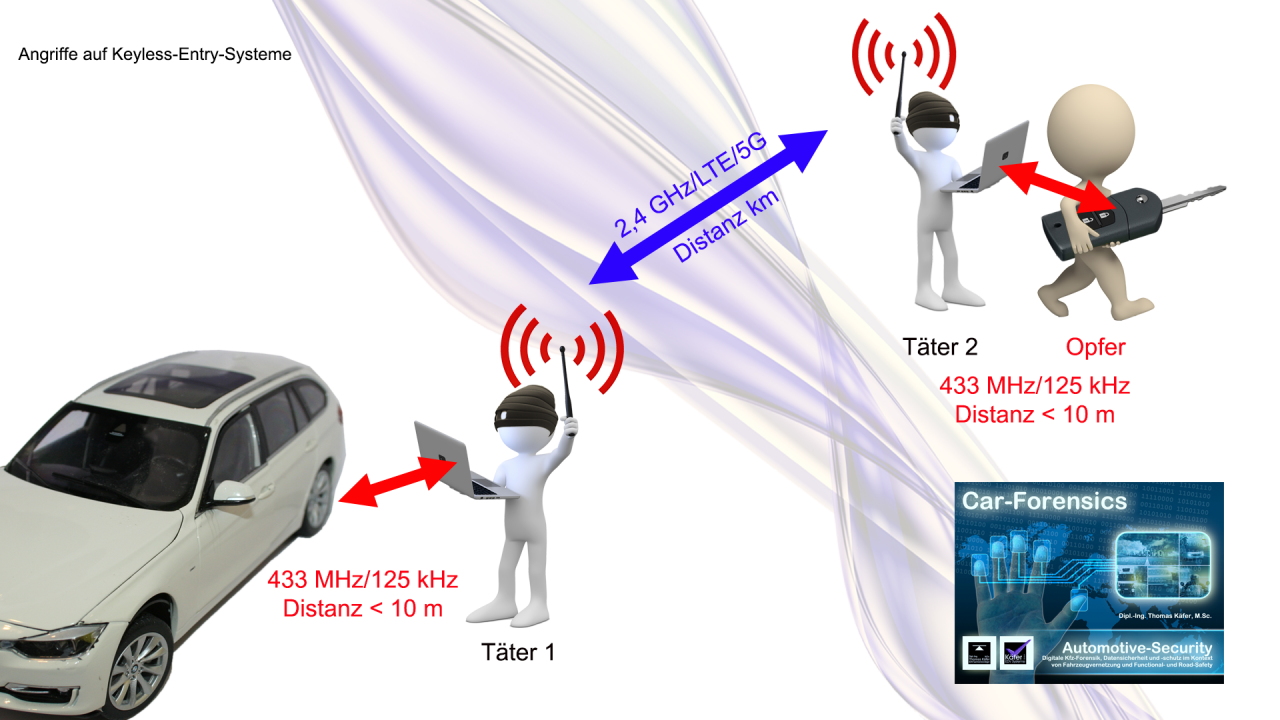

Problem 2: Findige Autodiebe haben herausgefunden, dass man das Funksignal zwischen Schlüssel und Auto, welches nur in einem ganz definierten Nahbereich meist innerhalb von wenigen Meter funktioniert, mit einer sogenannten Relay-Station-Attacke praktisch beliebig verlängern kann. Dazu verfolgt Täter 2 den legitimen Autofahrer und greift mit einem Transponder und seiner Relay-Station das Signal des Schlüssels ab (der Täter muss dafür nur in der unmittelbaren Nähe des Opfers bleiben). Täter 1 geht derweil zum Auto und koppelt seinen Transponder mit dem Fahrzeug. Über seine Relaisfunkstelle, die z.B. via WLAN oder auch Mobilfunk mit der Relaisfunkstelle des 2. Täters verbunden ist, wird jetzt Auto und Schlüssel vorgegaukelt, dass sie sich in der Nähe zueinander befinden. Je nach Automodell funktioniert dass aufgrund nicht geprüfter Latenzzeiten über Kilometer. Das Auto öffnet sich und der Täter 1 kann die Zündung einschalten und den Wagen starten, da das Auto "denkt", der Schlüssel befände sich im Auto. Nun kann der Täter 1 solange mit dem Auto herumfahren, bis er es ausschaltet. Das macht er sinnigerweise erst dann, wenn er in einem sicheren Versteck angekommen ist und die Wegfahrsperre in Ruhe ausgebaut wird.

Zu diesem Problem gibt es bereits eine Reihe von wissenschaftlichen Veröffentlichungen (u.a. von der ETH Zürich aus 2010: http://www.ethlife.ethz.ch/archive_articles/100706_autoknacker_ch ) und gar einen eigenen Wikipedia-Artikel... https://de.wikipedia.org/wiki/Keyless_Go .

Erstaunlich, dass das bei den Autoherstellern noch nicht angekommen ist. Ich habe mir gerade einen neuen PKW bestellt und fand die Funktion, den Kofferraum mit einer Wischbewegung des Fußes unter der hinteren Stoßstange öffnen zu können, ja ganz nett. Dumm nur, dass das a) nicht stabil funktioniert und man dann auf dem Supermarktparkplatz Gefahr läuft, als Hampelmann verspottet zu werden und b) dass das nur in Verbindung mit einem solchen Keyless-Entry-Systems angeboten wird. Also Funktion, die in einem Technologie-Paket enthalten war, einfach abbestellen, denn der Verkäufer wusste gar nichts von den Keyless-Entry Angriffen und ob das Auto, um das es ging, dafür auch anfällig ist.

Tja und da kommt der Hammer: Der Wagen sollte jetzt rund 630,- € teurer werden. Ich fragte nach: Ich soll für den Verzicht auf eine nicht stabil funktionierende und zudem höchst unsichere Funktion Geld bezahlen? Ja, sollte ich, denn virtuelles Cockpit, Navigation und Smartphone Interface kosten einzeln rund 630 € mehr als im Paket mit dem unsicheren Keyless Entry… Ich habe mich mit meinem Händler einigen könne, dass ich auf die Keyless Entry-Funktion ohne Mehrpreis verzichten darf. Daran wäre sonst beinahe der Deal gescheitert…

Jetzt freue ich mich auf den neuen (sicheren) Wagen. Wobei: Eigentlich blöd. Ich hätte ihn doch mit dem Keyless Entry bestellen und dann mal den Test machen sollen, ob er auch mit diesem Relaisstations-Trick angreifbar ist. Dann hätte ich ihn immer noch mit einem Produktmangel zurückgeben können…

Zurück zum eigentlich Problem: Abhilfe gegen Attacken Krimineller auf den Schlüssel in der Hosentasche kann der stolze Besitzer eines Keyless Entry-Systems übrigens dadurch abwehren, dass er seinen Schlüssel in Alupapier oder eine Metalldose verpackt. Okay, dann muss er zum Öffnen nicht nur in die Hosentasche greifen, sondern den Schlüssel auch noch auspacken. Das ist Old School! Ach ja: Und die Schlüssel auch zuhause nicht in der Nähe der Haustür ablegen, wenn das Auto auf der Straße steht… Es sind schon Autos geklaut worden, bei denen die Täter den Trick durch die geschlossene Haustür angewendet haben.

Und wer glaubt, dass so eine Relaisstation etwas Magisches ist: Die ersten Versionen kosteten angeblich rd. 20.000 €. Wir probieren mal, ob man das nicht auch – wie an der einen oder anderen Stelle zu lesen – vielleicht auch mit 100,- € Equipment hinbekommt… Stay tuned. Auf Car-Forensics.de berichten wir über den Fortschritt…