9. Dortmunder Autotag am 16.09.2014

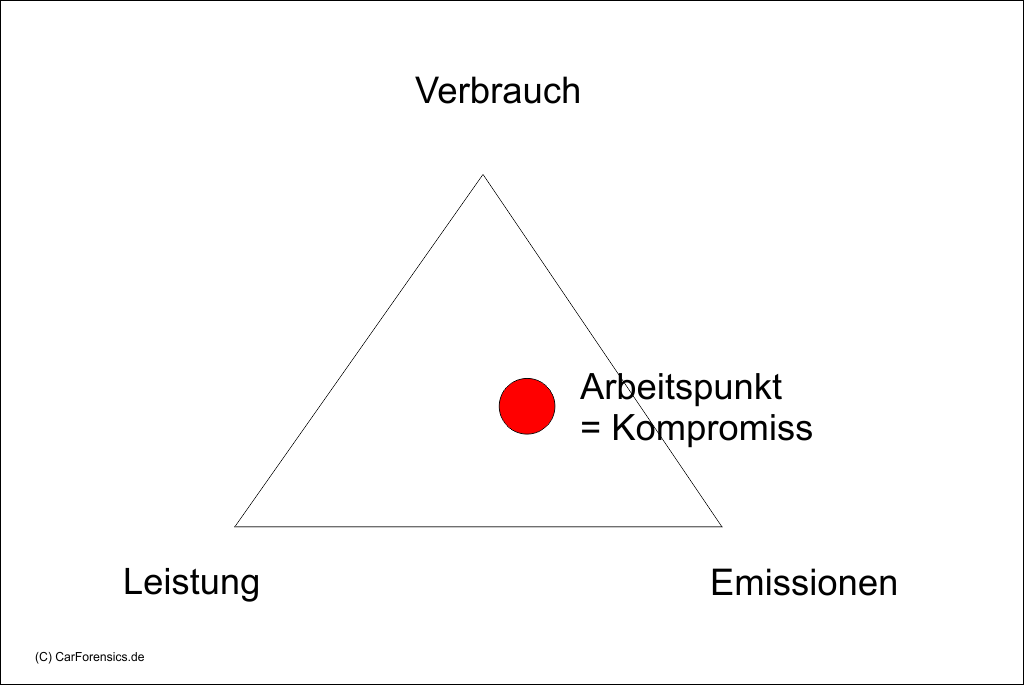

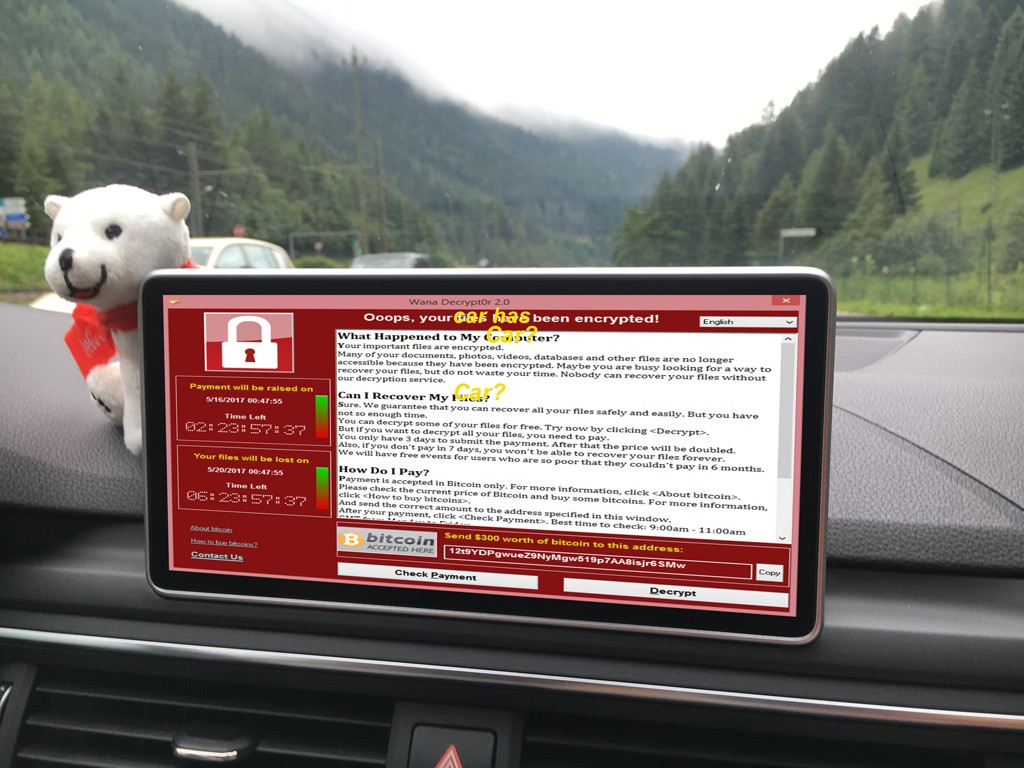

Die Vorbereitungen für den 9. Dortmunder Autotag laufen bei uns auf vollen Touren. Im Rahmen der Messe und meines Vortrages zum Thema "Car-Forensics – Digitale Forensik im Kontext von Fahrzeugvernetzung, eCall, KFZ-Unfalldatenschreibern und Smartphone-Kopplung" werde ich ein paar interessante Angriffsszenarien auf Infrastrukturen im Automotive-Bereich und Car2X ansprechen. Derzeit zerlegen wir gerade eine App in ihre Einzelteile und haben dabei erstaunliche Sicherheitslücken entdeckt. Zu viel wollen wir noch nicht verraten. Schließlich müssen wir zunächst noch den betreffenden Hersteller informieren, damit er die Chance hat, die Lücken zu schließen. Also: Stay tuned und/oder besuchen Sie uns auf dem 9. Dortmunder Autotag am 16.09.2014 (Infos unter: http://www.rst.e-technik.tu-dortmund.de.

Ihr Thomas Käfer