Fachartikel Unfall Uber-Volvo

Anmerkung: Wie sich später herausstellte, ist das Datum und die angezeigte Uhrzeit im Video (dort 19.03.2018) falsch. Der Unfall ereignete sich lt. Polizeibericht am 18.03.2018 um 22:00 Uhr

Der Fachartikel beschäftigt sich mit der forensischen Auswertung des Unfalls vom 18.03.2018, bei dem ein voll-automatisiert fahrender Volvo des Fahrdienstanbieters Uber in Tempe, Arizona mit einer Fußgängerin kollidiert ist, die anschließend an ihren Verletzungen verstarb.

Der Kfz-Forensik Spezialist Dipl.-Ing. Thomas Käfer, M.Sc. hat das Original-Video aus dem Unfallfahrzeug bei der Polizei in Arizona angefragt und es dann im Rahmen seiner Forschungsarbeit Car-Forensics ausgewertet. Er kommt hierbei teilweise zu vollkommen anderen Aussagen als die ersten Meldungen der Polizei und die der allgemeinen Medienberichterstattung. Tatsächlich konnte er durch eine sorgfältige Analyse des Materials und dem Vergleich mit anderen Quellen belegen, dass die getötete Fußgängerin nicht plötzlich aus einem Schatten herausgetreten ist und der Unfall alles andere als für Mensch oder Maschine unvermeidbar war. Faktisch war die Situation am Unfallort bei weitem nicht so dunkel und unübersichtlich, wie das auffällig dunkle Video, dass von der Polizei verbreitet wurde, Glauben machen soll. Das Video ist mindestens einmal verlustbehaftet kopiert und fahrlässiger Weise oder sogar mit Vorsatz dunkler wiedergeben worden als eigentlich nötig.

Zudem hat sich herausgestellt, dass sich das Fahrzeug innerhalb des zulässigen Geschwindigkeitslimits von 45 mph bewegt und es somit nicht – wie ebenfalls falsch berichtet – einen Geschwindigkeitsverstoß begangen hat. Allerdings war es zum Zeitpunkt des Aufpralls 45 mph und nicht wie behauptet 40 mph schnell. Die zur Überwachung des voll-automatisiert fahrenden Fahrzeugs an Bord befindliche menschliche Fahrerin hat mindestens sechs Sekunden vor dem Aufprall nicht auf die Fahrbahn geschaut und war offenbar abgelenkt. Sie hätte – wenn sie aufmerksam gewesen wäre – den Unfall durch ein frühes Eingreifen (Bremsen und/oder Ausweichen) problemlos vermeiden können.

Offenbar haben aber auch die Sensorsysteme des Fahrzeugs versagt, da auch für diese die Fußgängerin spätestens 4,5 Sekunden und rund 80 Meter vor dem Unfall als Hindernis auf Kollisionskurs erkennbar gewesen sein muss. Der Anhalteweg hätte unter ungünstigen Bedingungen höchstens 54 Meter betragen.

Der Fachartikel zeigt auf rund 33 Seiten DIN A4 und mit 27 meist farbigen Abbildungen sowie einem Analysevideo, wie der Autor zu diesen – von der bisherigen Berichterstattung abweichenden – Erkenntnissen und Schlüssen gelangt ist. Für eine weitere Ursachenforschung, was innerhalb des Fahrzeugsystems passiert ist, muss man selbstverständlich Zugang zu selbigem und den darin gespeicherten Informationen haben. Diesen hatte der Autor (bisher) aus naheliegenden Gründen nicht. Der Fachartikel ist als Ergänzung zu den bisherigen Auflagen des Forschungsberichts Car-Forensics zu sehen und Bestandteil der aktuellen 4. Auflage von April 2018.

zum Download des Original-Artikels (DigiFor-Inside 04-18)...

Update August 2018: Die Aktualisierte Version des Artkels mit den Ergebnissen des offiziellen Polizeiberichtes findet Sie hier: DigiFor-Inside 04.1-18

Der forensische Bericht zum Unfall des Uber-Volvo in Tempe Arizona (USA) vom 18.03.2018 besteht aus Abstrakt, schriftlichem Bericht und den beiden folgenden Videos:

Video mit deutschen Kommentaren: https://youtu.be/wTJAHhNrDtM

Video mit englischen Kommentaren: https://youtu.be/7JBdEGjkmDw

Der Bericht ist Teil des Buches Car-Forensics in der 4. Auflage von April 2018 und dem separat erhältlichen Fachaufsatz aus der DigiFor Inside Reihe.

-------------------------------------------

Forensik-Bericht des Unfalls vom 18.03.2018

Am 18.03.2018 verunfallte ein voll-automatisiert fahrendes Fahrzeug der Marke Volvo Typ XC90 SUV bei Testfahrten des Fahrdienstanbieters Uber in Tempe, Arizona (USA). Hierbei wurde eine 49-jährige Fußgängerin beim Überqueren der mehrspurigen Straße vom Fahrzeug erfasst und getötet.

Die Polizei von Tempe hat kurz nach dem Unfall ein Video veröffentlicht, welches die Sicht sowohl nach vorn aus dem Fahrzeug als auch auf die Fahrerin vor und zum Zeitpunkt des Unfalls zeigt. Auf Basis dieses Videos, welches von einer Vielzahl von Nachrichtensendern aufgegriffen und verbreitet wurde, und den ersten Informationen der Polizei wurde eine Reihe von Behauptungen und Vermutungen hinsichtlich des Ablaufs des Unfalls und der Schuldfrage aufgestellt, die sich bei näherer Betrachtung und Auswertung des original Videomaterials als oberflächlich, irreführend und teilweise falsch herausstellen.

Mit Blick auf die Akzeptanz von voll automatisiert oder autonom fahrenden Fahrzeugen ist der erste Unfall eines solchen Fahrzeugs mit Todesfolge für einen unbeteiligten Fußgänger für das gesamte Projekt Vision Zeroein schwerer Rückschlag. Gerade in Bezug auf die vollmundige und nach wie vor gültige Werbeaussage von Volvo aus dem Jahr 2010, dass ab 2020 niemand mehr in einem dann neuen Volvo-Fahrzeug ernsthaft verletzt oder gar getötet wird, zeigt der Unfall, dass man von diesem Ziel offenbar noch weit entfernt ist. Daher gilt es, diesen Vorfall sorgfältig zu analysieren und aufzuklären.

Des Weiteren eignet sich der Fall ungeachtet der menschlichen Tragödie gut, um die Möglichkeiten und Grenzen der Aufklärung eines solchen Unfalls aufzuzeigen und wie auf Basis unvollständiger bzw. falscher Informationen vorschnell vollkommen falsche Schlüsse gezogen werden.

Behauptungen und Pressemeldungen

Folgende Aussagen wurden offenbar zunächst auf Basis der ersten Aussagen der lokalen Polizei in den USA und dem Videomaterial verbreitet:

1.Die verunfallte Fußgängerin (die ihr Fahrrad schiebend über die Fahrbahn gegangen ist) soll plötzlich aus dem Schatten hervorgetreten sein .

2.Das Fahrzeug soll im voll-automatisierten Modus mit umgerechnet 64 km/h (40 mph) anstatt der am Unfallort erlaubten 56,3 km/h (35 mph) unterwegs gewesen sein.

3.Das Fahrzeug soll weder nennenswert verzögert noch eine Ausweichbewegung vorgenommen haben .

4.Der/die zur Überwachung an Bord des Fahrzeugs befindliche Fahrer(in) soll nicht eingegriffen haben .

5.Der Unfall wäre auch von einem menschlichen Fahrer nicht vermeidbar gewesen .

6.Die Polizei von Tempe, Arizona (Sylvia Moir) sagte aus, dass es danach aussehe, dass Uber keine Schuld an dem Unfall trage und eine Anklage gegen den Fahrer nicht ausgeschlossen werde .

7.Das Fahrzeug war mit RADAR-Sensoren, Kameras und einem LIDAR-System ausgestattet.

8.Am 27.03.2018 wurde Uber die Erlaubnis für weitere Testfahrten mit autonom fahrenden Fahrzeugen bis auf weiteres entzogen .

9.Uber hat das Fahrzeug mit eigener Hardware bzw. Software ausgestattet und das serienmäßige Kollisionssystem von Volvo abgeschaltet .

Abbildung 1: Unfallfahrzeug bei der Untersuchung durch Polizei und Spezialisten

Eigene Untersuchungen und Auswertungen

Erwartungsgemäß hat die teils reißerische und widersprüchliche Berichterstattung der Medien über den Unfall das Interesse des Autors Thomas Käfer geweckt und ihn veranlasst, eigene Auswertungen der öffentlich zugänglichen Quellen vorzunehmen.

Besonders auffällig ist nach einer ersten Sichtung des im Internet frei verfügbaren Videomaterials zu dem Crash, dass gerade das Bild der Frontkamera sehr dunkel ist und die Fußgängerin tatsächlich erst unmittelbar vor dem Zusammenprall aus dem Schatten herauszutreten scheint. Das nährt zunächst die These, dass der Unfall auch für einen menschlichen Fahrer unvermeidbar gewesen wäre:

Abbildung 2: Ausschnitt Dashcam-Video (Quelle YouTube - Auflösung 636 x 360 px)

Versuche, das Video durch Nachbearbeitungsfilter aufzuhellen, scheitern aufgrund des qualitativ schlechten Ausgangsmaterials. In allen im Internet zugänglichen Quellen sind die Zusatzinformationen am Bildrand zudem verpixelt.

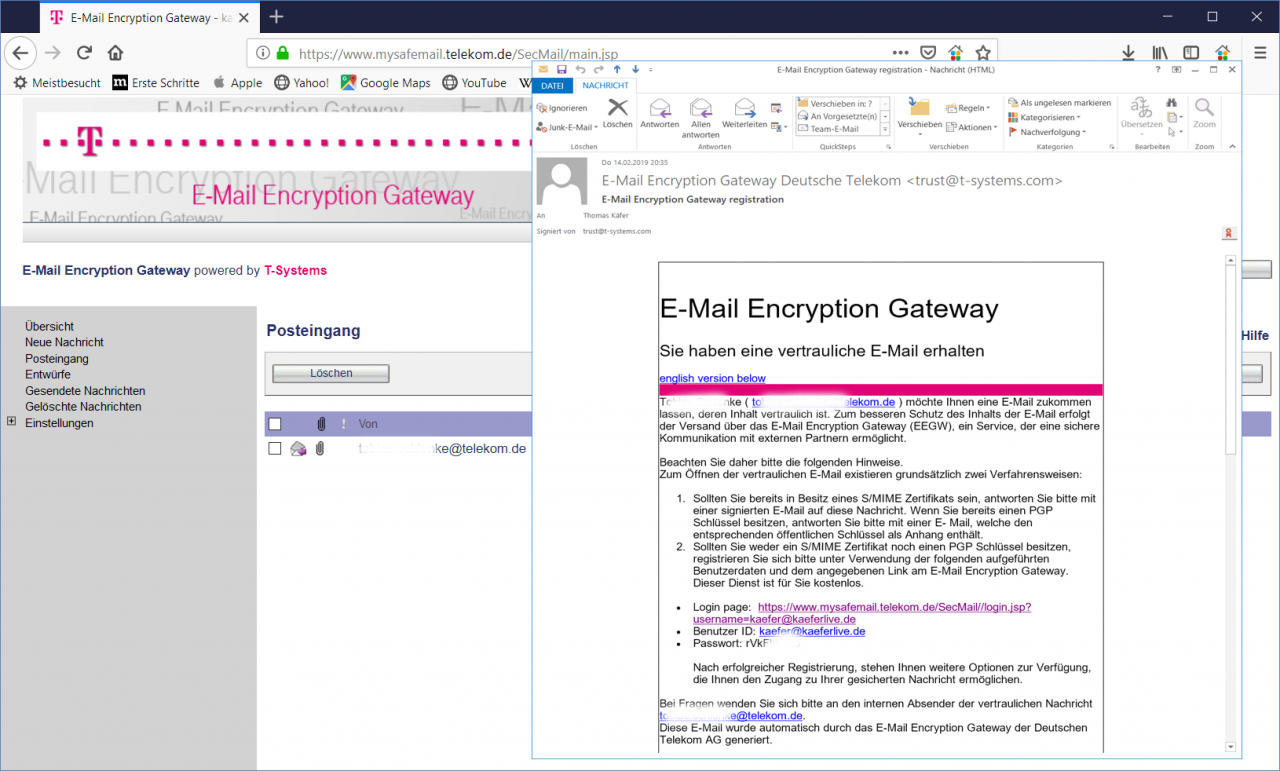

Der Autor hat daher die Polizei in Tempe, Arizona angeschrieben und um Zusendung des originalen Bildmaterials aus der Pressemitteilung gebeten. Tatsächlich erhielt er einen Tag nach seiner Anfrage eine qualitativ bessere Version mit einer Auflösung von 848 x 480 und 25 fps , die zudem die Zusatzinformationen im Klartext unverpixelt enthielt (Frontkamera):

Die zu diesem forensischen Bericht zugehörigen Videos in Deutsch und Englisch sind unter www.car-forensics.de abzurufen.

Link: https://www.kaeferlive.de/index.php/medien-forensik/videos-und-webcasts

Abbildung 3: Ausschnitt Dashcam-Video (Quelle Polizei Tempe - Auflösung 848 x 480 px)

Im Gegensatz zu dem verkürzten Video auf YouTube beginnt das Video früher (unmittelbar vor dem Unterfahren der Brücke) und es werden daher wichtige Details für die weitere Analyse sichtbar.

Zunächst fällt auf, dass beim Schnitt zwischen der Außen- und Innenansicht und am Ende des Videos kurz das Hintergrundbild des Windows Mediaplayers sichtbar wird. Vergleicht man dessen Qualität (und Helligkeit) mit der eines Screenshots auf dem Auswertungs-PC des Autors nach Abspielen des Original-Videos, so erkennt man, dass letzteres qualitativ klarer und etwas heller ist. Das führt zu dem Schluss, dass die Polizei nicht das Original-Video aus dem Fahrzeug ausgewertet bzw. verbreitet hat, sondern dieses von einem PC vermutlich mittels Screen-Recorder aufgenommen und geschnitten wurde. Dabei und dem dann nachfolgend erfolgten Export des geschnittenen Videomaterials ist es offenbar zu einem Qualitätsverlust gekommen. Denkbar ist sogar, dass das Original-Video mit einer Video-Kamera oder einem Smartphone abgefilmt wurde. Das wäre dann in Bezug auf die Auswertung ein äußerst fahrlässiges und unprofessionelles Verfahren.

Äußerst fraglich ist also, warum nicht die digitale Ausgangsdatei in der höchstmöglichen Auflösung verwendet wurde. Man könnte unterstellen, dass das Video bewusst auf einem PC abgespielt wurde und hierbei bereits Helligkeits- und Qualitätsreduzierungen absichtlich oder mindestens fahrlässig in Kauf genommen wurden.

Abbildung 4: Vergleich reduzierte Qualität Polizei-Video zu möglicher Auflösung/Helligkeit

Anhand der Histogramme erkennt man die etwas höhere Dynamik des Screenshots (rechts) mit weniger Rauschen gegenüber dem von der Polizei zur Verfügung gestellten Video (links) .

Sollte das Video dennoch tatsächlich die realen Lichtverhältnisse 1:1 abbilden, so würde dies wiederum bedeuten, dass die Sichtweite nur bis zur Grenze des Fahrlichts (hier offenbar Abblendlicht) gereicht hat. Da man nur so schnell fahren darf, dass man das Fahrzeug jederzeit innerhalb der Sichtweite anhalten kann, würde dies bedeuten, dass man bei diesen Lichtverhältnissen hätte deutlich langsamer fahren müssen. Die Sichtweite lässt sich anhand der Mittelstreifen im Video und dem Vergleich mit Google Earth auf rund 25 m vermessen. Das wiederum führt bei konventionellen Annahmen (1 s Reaktionszeit, 6 m/s² Verzögerung auf trockenem Asphalt) zu einer maximal zulässigen Geschwindigkeit von höchstens 45 km/h (entspricht knapp 28 mph ).

Abbildung 5: Berechnung Anhalteweg bei Sichtweite 25m

Aus den am Bildrand enthaltenen Metadaten kann man weitere Informationen ablesen und diese zur Auswertung weiterverarbeiten. So zeigt der Zeitstempel, dass der Unfall am 19.03.2018 um 04:58:50 UTC (entspricht 00:58:58 Ortszeit) im Bereich der Geo-Koordinaten LAT 3326.1456 LON 11156.5195 mit einer Geschwindigkeit von 40 mph erfolgte:

Abbildung 6: Bild aus dem Polizeivideo unmittelbar beim Aufprall

Die Werte X, Y und Z geben mutmaßlich die Beschleunigung in der Längs- und Querachse bzw. senkrecht nach unten (Erdbeschleunigung) an und mit dem Wert „sum“ wird daraus eine Vektorsumme (mathematisch Betrag) für die resultierende Beschleunigung ermittelt. Mit 8,25 m/s² ist dieser Wert gegenüber den Normalwerten bei einer Fahrt deutlich erhöht und zeigt auf den Aufprall hin.

Bei der Interpretation der Geo-Koordinaten, die offenbar von einem internen GPS-Empfänger im Fahrzeug stammen, muss man sehr aufpassen, nicht versehentlich das falsche Maßsystem anzuwenden, da hier keine Einheiten-Notation angegeben ist.

Aus den ungefähren Ortsangaben der Presseberichterstattung weiß man, dass der Unfall in Tempe, Arizona in der Nähe des Marquee-Theatres passiert ist.

Interpretiert man die Werte als Grad, Minuten, Sekunden und hierbei die Sekunden als Dezimalwert, so führt das zu 33° 26' 14.56'' N 111° 56' 51.95'' W. Diese Werte liegen rund 500 m abseits des tatsächlichen Unfallorts. Das ist deutlich mehr als der übliche Fehler des GPS-Signals von unter 15 m.

Deutet man die Werte jedoch als Grad und Minuten und hierbei die Minuten als Dezimalwert mit Nachkommastellen, so führt das zu 33° 26.1456‘ N 111° 56.5195‘ W. Dieser Wert ist plausibel, da er auf dem Fahrweg des Fahrzeugs liegt. Jedoch beträgt der Abstand zum tatsächlichen Unfallpunkt zu diesem Zeitpunkt rd. 108 m (Strecke 2 in Abbildung 7).

Abbildung 7: Abweichung angebliche Geo-Position zu tatsächlicher Position

Ein weiterer Prüfpunkt wurde zu Beginn des Videos unmittelbar vor dem Unterfahren der Brücke untersucht. Laut Video befindet sich das Fahrzeug zu diesem Zeitpunkt bei 33°26.0720‘ N 111°56.4719‘ W und tatsächlich rund 76 m vom tatsächlichen Standpunkt entfernt.

Berechnet man nun anhand dieser beiden Geo-Koordinaten-Paare die Geschwindigkeit zwischen dem Zeitpunkt Brücke bis Unfall, so erhält man von den im Video eingeblendeten Speed-Werten deutlich abweichende Durchschnittsgeschwindigkeiten.

Das Pärchen der angegebenen Geo-Koordinaten ergibt gem. mit Google Earth eine Strecke von rd. sGeo = 152 m(Strecke 3 in Abbildung 7). Das Pärchen der gem. Video ermittelten Geopositionen ergibt rund sVideo =179 m (Strecke 1 in Abbildung 7). Laut Timecode im Video dauert die Fahrt zwischen diesen beiden Punkte exakt t = 10 Sekunden. Somit ergeben sich folgende Geschwindigkeiten:

vGeo = sGeo/t = 152 m / 10 s = 15,2 m/s = 54,72 km/h = 34 mph

vVideo = sVideo/t = 179 m / 10 s = 17,9 m/s = 64,44 km/h = 40,04 mph

Die im Video enthaltenen Metadaten sind also mit größter Vorsicht zu behandeln – auch was die daraus mutmaßlich errechnete Geschwindigkeit angeht. Diese bezieht sich offenbar auf den Bereich vor dem Unterfahren der Brücke.

In diesem Bereich gilt bis zur Brücke ein Tempolimit von 35 mph, was den rechnerisch ermittelten Wert vGeo von 34 mph plausibel erscheinen lässt. Die Abweichung bzw. der Versatz um rd. 76 m bzw. 108 m auf dem Fahrstrahl ist durch eine verzögerte Berechnung der Geschwindigkeit auf Basis von um wenige Sekunden veralteten GPS-Daten zurückzuführen. Die Geschwindigkeit per GPS gemessen berechnet sich immer aus zwei zurückliegenden Geo-Positionen und der dafür benötigten Zeit. Bei langsamer Aktualisierung der Werte entspricht die so ermittelte Geschwindigkeit damit immer der vor x Sekunden. Anhand des Videos kann man die Koordinaten des Aufpralls sehr exakt durch Vergleich der Fahrbahnmarkierung mit den Bildern aus Google Earth ermitteln:

Abbildung 8: Kartierung des Unfalls mittels Google Earth

Misst man im Video die Zeit, die das Fahrzeug kurz vor dem Unfall für das Abfahren der Strecke von 6 Mittelspurmarkierungen benötigt hat, so führt das zu einer höheren Geschwindigkeit:

Strecke gemessen mit Google Earth 71,59 m (Abweichung zugunsten des Fahrzeugs 70 m):

v1=s1/t = 71,59 m / 3,52 s = 20,34 m/s = 73,21 km/h = 45,49 mph

v2=s2/t = 70 m / 3,52 s = 19,87 km/h = 71,59 km/h = 44,48 mph

D.h., das Fahrzeug hat in den letzten 70 m vor dem Aufprall eine Geschwindigkeit von etwa 45 mph gehabt. Laut Anzeige im Video (Metadaten) beschleunigte das Fahrzeug in diesem Bereich von 34 mph auf ca. 40 mph unmittelbar beim Aufprall und erhöhte die Geschwindigkeit dann noch auf 42 mph nach dem Unfall. Letzteres ist vollkommen unplausibel, da das bedeuten würde, dass das Auto beim Überfahren des Opfers noch mal Gas gegeben hätte. Tatsächlich wird es allein durch den Aufprall abgebremst worden sein.

Durch die Erkenntnisse auf der vorherigen Seite erklärt sich aber auch dieser scheinbare Widerspruch. Die im Video eingeblendeten Geschwindigkeitswerte sind im Gegensatz zu den zeitnah erfassten Beschleunigungswerten X, Y und Z um mehrere Sekunden veraltet und beziehen sich auf den Fahrweg rund 76 m bis 108 m weiter vor dem Unfall. Dass das Fahrzeug dort beschleunigt hat, ist auch plausibel, da ab dem Unterfahren der Brücke das Speed-Limit von 35 mph auf 45 mph angehoben wurde, wie gleich gezeigt wird.

Abbildung 9: Frontkamerabild ca. 120 m vor dem Unfallort

Abbildung 10: Frontkamerabild unmittelbar beim Aufprall

Abbildung 11: Frontkamerabild unmittelbar nach dem Aufprall

Damit kann mit hoher Wahrscheinlichkeit davon ausgegangen werden, dass das Fahrzeug zum Zeitpunkt des Unfalls zwischen 42 und 45 mph schnell war. Nun wurde auch seitens der Polizei zunächst behauptet, dass an dieser Stelle ein Tempolimit von 35 mph besteht. Damit wäre das Fahrzeug automatisiert zu schnell gewesen.

Es gibt drei Gegenbeweise, die alle zeigen, dass an dieser Stelle 45 mph das zulässige Limit ist und damit das Fahrzeug nicht zu schnell unterwegs war:

Zum einen liefert Google Earth in der Streetview-Ansicht ein vollkommen klares Bild der Beschilderung vor der Brücke (also ca. 200 m vor dem Unfallpunkt). Das Bild stammt von Juli 2017 (also deutlich vor dem Unfallzeitpunkt). Aber auch auf dem Unfallvideo ist das 45 mph-Schild gut erkennbar:

Abbildung 12: Google-Streetview Aufnahme des 45 mph-Schildes bei Tag

Abbildung 13: Aufnahme des 45 mph Schildes aus dem Unfallauto

Und auch auf einem weiteren im Internet aufgetauchten Video der Situation bei Nacht (aufgenommen am 21.03.2018 von Brian Kaufmanerkennt man die 45 mph-Limitierung .

Abbildung 14: Aufnahme des 45 mph-Schildes aus einem Vergleichsfahrzeug bei Nacht.

Aus demselben Video kann man zudem zu Beginn der Fahrt erkennen, dass mehrere hundert Meter vor der Brückenunterquerung ein 35 mph-Limit besteht:

Abbildung 15: Aufnahme des vorherigen 35 mph-Schildes aus Vergleichsfahrzeug bei Nacht

Da dieses Video auch den Bereich hinter dem Unfall zeigt, wird deutlich, dass nach dem 45 mph-Limit bis zum Unfallpunkt keine neue abweichende Geschwindigkeitsbeschränkung besteht. Damit ist bewiesen, dass am Unfallort eine Limitierung von 45 mph und nicht, wie vielfach fälschlich behauptet, 35 mph bestand.

Das Video von Brian Kaufmann liefert aber noch eine wesentlich wichtigere Erkenntnis. Die optische Situation in der Nacht ist bei weitem nicht so dunkel, wie es das von der Polizei verbreitete Video scheinen lässt:

Abbildung 16: Tatsächliche Lichtsituation am Unfallort bei Nacht ca. 120 m vor dem Unfallort

Abbildung 17: Tatsächliche Lichtsituation am Unfallort bei Nacht ca. 40 m vor dem Unfallort

Durch Auszählen der Mittelmarkierungen und dem Abmessen der Markierungen mittels Google Earth kann man in Verbindung mit der benötigten Zeit für das Abfahren der Strecke auch hier die Durchschnittsgeschwindigkeit des Vergleichsfahrzeugs bestimmen. Diese liegt bei etwa 40 bis 42 mph und somit also in etwa im gleichen Geschwindigkeitsbereich wie das Unfallfahrzeug. Daher kann man die Videos gut nebeneinander legen und die Positionen annährend exakt (bis auf wenige Meter) bestimmen.

Abbildung 18: Tatsächliche Lichtsituation am Unfallort

Man erkennt deutlich, dass die gesamte Straße sehr gut ausgeleuchtet ist und ein Hindernis, wie z.B. eine querende Person, die ein Fahrrad schiebt, sehr leicht erkennbar wäre.

Google Earth liefert in der Streetview-Ansicht auch hier wertvolle Hinweise zur Situation am Unfallort (hier selbstverständlich bei Tag):

Abbildung 19: Unfallort bei Tag (Google Streetview)

Im von der Polizei zur Verfügung gestellten Video sieht es so aus, als ob die Frau mit dem Fahrrad erst ca. 1,5 s vor dem Aufprall sichtbar gewesen wäre (Zeitpunkt im Analysevideo des Autors von Timecode 00:00:12:19 bis 00:00:14:05). Auf dem Video erkennt man, dass sie in dieser Zeit drei Schritte von links nach rechts auf der rechten Fahrspur (Spur 1) macht. Das entspricht in etwa einer Strecke von 2,1 m (0,7 m pro Schritt). Damit bewegt sich das Unfallopfer mit v = 2,1 m / 1,5 s=1,4 m/s. Extrapoliert man diese Geschwindigkeit auf den Zeitraum vor dem Sichtbarwerden in die Richtung nach links (von wo sie mutmaßlich hergekommen ist), so hat sie sich 3 s früher etwa 2,8 m (Spur 2) und 6 s früher etwa 5,6 m (Spur 3) weiter links befunden.

Abbildung 20: Berechnete Bewegung der Fußgängerin über die Fahrspuren hinweg

Die Frau war also mindestens 7,5 s vor dem Aufprall bereits auf der Fahrbahn unterwegs. Das Fahrzeug war zum Zeitpunkt des Unfalls im ungünstigsten Fall 45 mph = 72,42 km/h = 20,12 m/s schnell. Damit hat es sich 7,5 s vor dem Aufprall rund 150 m vom Unfallort entfernt befunden. Dieser Punkt liegt unter der Brücke:

Abbildung 21: Übersicht des Unfallortes via Google Earth

Nun kann man noch den notwendigen Sichtwinkel ermitteln, ab dem das Unfallopfer in den Sichtbereich des Fahrzeugs getreten ist, das auf der rechten Spur 1 unterwegs war. Man stellt fest, dass die Fußgängerin spätestens mehr als 80 m vor dem Aufprallort in einem Sichtwinkel von < 4° (von der Normalen in der Mitte aus gesehen) erkennbar und nicht durch feststehende Hindernisse verdeckt war. Bei einem Sichtwinkel von 6° wäre sie auch dann noch sichtbar gewesen, wenn sie sich zu diesem Zeitpunkt noch auf Spur 4 befunden hätte. Um dann aber den Aufprallpunkt auf Spur 1 zu erreichen, hätten sie über die Straße rennen müssen, was das Video klar wiederlegt. Die Sichtwinkel von 4° bzw. 6° deutlich unter der tatsächlichen Objektivöffnung der Dashcam.

Abbildung 22: Ermittlung des Sichtwinkels

Zur weiteren Visualisierung hat der Autor die Videos / Ansichten auf einem Bildschirm zusammengefügt, synchronisiert und mit einem Timecode versehen.

Aus der zusammengesetzten Animation der Videos erkennt man, dass die Fahrerin des Uber-Fahrzeugs vor dem Unfall genau an dieser Stelle (Timecode 00:00:06:13) letztmalig auf die Fahrbahn geschaut und dann bis kurz vor dem Aufprall nicht mehr hochgeschaut hat.

Abbildung 23: Zusammengesetzte und synchronisierte Videodarstellung

Das hellere Vergleichsvideo zeigt, dass zu diesem Zeitpunkt der Bereich der Abbiegespuren links von den Hauptspuren weder für Sensoren wie einem LIDAR noch für einen menschlichen Fahrer einsehbar waren. Die Frau befand sich zu diesem Zeitpunkt also tatsächlich noch im Sichtschatten.

Vier Sekunden später (Timecode 00:00:10:13) und damit noch etwa vier Sekunden vor dem Zusammenprall (Timecode 00:00:14:05) befand sich das Fahrzeug somit noch mindestens 80 m vom Unfallpunkt entfernt.

Der Anhalteweg errechnet sich unter ungünstigen Bedingungen (1 s Reaktionszeit,

6 m/s² für den Mindestwert einer Verzögerung bei trockenem Asphalt) zu 53,84 m. D.h., dass das Fahrzeug, wenn es zu einem Zeitpunkt, zu dem das Unfallopfer definitiv spätestens sichtbar gewesen sein muss, eine Gefahrenbremsung vorgenommen hätte, rund 24 m vor der Frau zum Stehen gekommen wäre. Somit gilt auch, dass eine Reaktion des Fahrzeugs bzw. der menschlichen Fahrerin spätestens 4,35 s vor dem tatsächlichen Aufprall ausgereicht hätte, einen Unfall zu verhindern. Geht man in der Praxis von noch höheren möglichen Verzögerungswerten von 9 m/s² oder darüber hinaus aus, so reduziert sich der Anhalteweg sogar auf 42,6 m.

Abbildung 24: Berechnung von Anhalteweg und Bremsweg

Tatsächlich hat die menschliche Fahrerin erst gut eine Sekunde vor dem Aufprall wieder auf die Fahrbahn geschaut und damit die gesamte einem menschlichen Fahrer zugebilligte Reaktionszeit von einer Sekunde verbraucht, bis eine Reaktion erfolgen konnte / erfolgt ist.

Abbildung 25: Synchronisierte Videodarstellung zum Zeitpunkt kurz vor dem Unfall

Der Aufprall ist etwa 1 Sekunde später mit Timecode 00:00:14:04 dokumentiert.

Abbildung 26: Synchronisierte Videodarstellung zum Zeitpunkt des Aufpralls

Allerspätestens bei Timecode 00:00:12:20 und damit 1,4 Sekunden vor dem Aufprall ist das Unfallopfer auch in dem dunklen Video des Uber-Fahrzeugs sichtbar und definitiv im Erfassungsbereich der Sensoren selbst eines heutzutage in modernen Fahrzeugen üblichen Frontkollisionswarners auf Radar- und/oder Kamerabasis.

Abbildung 27: Spätester Zeitpunkt Sichtbarwerden im Polizeivideo

1,4 Sekunden vor dem Aufprall hatte das Fahrzeug noch einen Abstand von mindestens 28 m zum Unfallopfer. Dies hätte für ein Ausweichmanöver entgegen der Laufrichtung der Frau und bei einem gleichzeitigen Bremsvorgang zu einem reinen Bremsweg von rund 33,7 m geführt. Die Restgeschwindigkeit bei einem Aufprall nach 28 m hätte hierbei nur noch knapp 30 km/h anstatt 72 km/h betragen, was zu weniger als einem Viertel der kinetischen Energie beim Aufprall geführt hätte. Möglicherwiese hätte das allein verhindert, dass die Fußgängerin tödlich verletzt worden wäre.

Abbildung 28: Berechnung des reinen Bremswegs und der Aufprallgeschwindigkeit

Ein erfolgreicher Ausweichvorgang selbst 1,4 Sekunden vor dem Aufprall hätte den Unfall vollständig verhindert.

Analysiert man nun noch die Beschleunigungswerte, die im Video des Unfallfahrzeugs in der Fußzeile eingeblendet sind, so stellt man folgendes fest:

Zunächst werden die Beschleunigungswerte deutlich zeitnäher und schneller aktualisiert, als die GPS-Geschwindigkeitswerte. Das kann man am Video ablesen, bei dem beim optisch erkennbaren Aufprall die Beschleunigungswerte signifikant nach oben schnellen. Dass die Beschleunigungswerte schneller aktualisiert werden, erklärt sich dadurch, dass Beschleunigungssensoren eine viel geringere Latenz haben und nicht die zurückgelegte Strecke über ein nennenswertes Zeitintervall gemessen werden müssen. Damit nämlich überhaupt zwei räumlich voneinander getrennt liegende Geo-Positionen zur Geschwindigkeitsmessung heran gezogen werden können, muss bei Messung mittels GPS der systemimmanente Fehler durch ein zeitlich und räumlich ausreichend großes Delta kompensiert werden (mehrere Sekunden und mehr als die Systemungenauigkeit von ca. 15 m).

Die Beschleunigungswerte hinken der tatsächlichen Position im Video also deutlich weniger stark hinterher, als die GPS-Speed-Werte.

Während der gesamten Fahrt vor dem Unfall liegt der Wert für die Beschleunigung in X-Richtung im positiven Bereich (meist unter 1.00). Damit wird der X-Wert mutmaßlich die Beschleunigung des Fahrzeugs in Fahrtrichtung repräsentieren. Y wird die Beschleunigung zur Seite und Z nach unten darstellen.

Abbildung 29: Positive Beschleunigungswerte vor dem Unfall

Genau beim Aufprall steigt X auf ein Maximum von -5.62 (Y auf -5,9 und Z auf -2.0). D.h. das Fahrzeug wird deutlich verzögert (negative Beschleunigung) und bekommt einen Drehimpuls nach recht (-Y) und nach unten (-Z):

Abbildung 30: Negative Beschleunigungswerte beim Aufprall

Unmittelbar nach dem Aufprall verändern sich die Werte wieder positiv und erreichen in etwa die Beträge vor dem Unfall:

Abbildung 31: Positive Beschleunigungswerte nach dem Aufprall

Ermittelt man dann noch anhand der Fernsehberichterstattung und einem Vergleich mit Google Earth den Punkt, an dem das Fahrzeug offenbar aufgefunden wurde, kommt man unweigerlich zu dem Schluss, dass das Fahrzeug direkt nach dem Unfall die vorher gewählte Geschwindigkeit wieder aufzunehmen versucht und Gas gegeben hat.

Abbildung 32: Bild der mutmaßlichen Auffindestelle des Fahrzeuges (Quelle: newsy)

Dieser Punkt liegt (abgeschätzt mit Google Earth) mehr als 50 m hinter dem Unfallpunkt. Diese Distanz entspricht in etwa dem Anhalteweg aus 72 km/h = 45 mph (Reaktions- und Bremsweg).

Abbildung 33: Ausmessen der Distanz zwischen Aufprall- und Auffindestelle

Zu vermuten ist, dass die menschliche Fahrerin erst ab dem Moment des Aufpralls wirklich reagiert und dann mit einer Verzögerung von etwa einer Sekunde manuell eine Notbremsung eingeleitet hat.

Das führt wiederum zu einem weiteren Indiz, dass das Fahrzeug das Unfallopfer überhaupt nicht detektiert hat und unbeirrt seinen Weg fortsetzen wollte bzw. hat.

Bewertung des Videomaterials

Beim Studium des Videomaterials und dem Vergleich des Videos des YouTube-Users Brian Kaufmann stellt man sich unweigerlich die Frage, warum die Aufnahmen aus dem Unfallfahrzeug so dunkel sind und ob das Material bewusst oder unbewusst manipuliert oder einfach schlicht ungeeignete Hardware für Videoaufnahmen in der Nacht benutzt wurde. Man könnte auch zu dem Schluss kommen, dass das Vergleichsvideo von Brian Kaufmann deutlich zu hell aufgenommen wurde (große Blende) und die Lichtverhältnisse für das menschliche Auge tatsächlich so schlecht waren, wie aus dem von der Polizei verbreiteten Video hervorgeht.

Der Autor Thomas Käfer hat daher versucht, in seinem Heimatort eine in etwa vergleichbare ausgeleuchtete Strasse bei Nacht abzufahren und die subjektive Wahrnehmung der Sichtweite und der Lichtverhältnisse mit zwei Kameras synchron aufgenommen . Das Ergebnis ist in folgender Darstellung visualisiert:

Abbildung 34: Kameravergleich

Links oben sieht man das Video von Brian Kaufmann und rechts daneben, dieselbe Stelle im Video aus dem Unfallfahrzeug. Darunter sieht man eine beleuchtete Landstraße in Würselen (Deutschland), die links mit einer Sony Videokamera und rechts mit einer einfachen ca. 30 € teuren Action-Cam aufgenommen wurde. Man erkennt beim Vergleich der unteren Bilder auch hier den qualitativen Unterschied vor allem in Bezug auf die Helligkeit. Das Bild der einfachen Action-Cam ist dunkler, mit einer geringeren Auflösung und qualitativ schlechter, hat jedoch ein größeres Weitwinkelobjektiv (ähnlich einer Dashcam). Tatsächlich kann man aber bei beiden Vergleichskameras deutlich über die Reichweite des Abblendlichtes hinaus bis mindestens 100 m weit nach vorn schauen. In der Realität ist die Sichtweite für den menschlichen Fahrer sogar noch weiter und die Szenerie deutlich heller und kontrastreicher.

Das zeigt, dass das Vergleichsvideo von Brian Kaufmann nach Ansicht des Autors nicht unnatürlich oder übertrieben hell ist und der Bereich um den Unfallpunkt ausreichend gut ausgeleuchtet war, um das Unfallopfer früh genug für ein Brems- und/oder Ausweichmanöver zu erkennen.

Dies gilt umso mehr für RADAR- und LIDAR-Sensoren, die unabhängig von den Lichtverhältnissen arbeiten und bei Dunkelheit eine noch bessere Sensorik besitzen, als ein menschliches Auge.

Das Unfallopfer war also für einen aufmerksamen menschlichen Fahrer genauso rechtzeitig erkennbar, wie von den Sensorsystemen des Fahrzeugs und der Unfall damit definitiv vermeidbar.

Fazit

Die Berichterstattung wenige Tage nach dem Ereignis ist tatsächlich nicht nur oberflächlich gewesen, sondern kam tatsächlich in vielen Fällen zu den vollkommen falschen Schlüssen. Zu befürchten ist, dass auch die Polizei zu den falschen Schlüssen kommen wird, wenn sie das Material nicht ebenso sorgfältig und aufwändig auswertet wie der Autor. Ihr ist in jedem Fall zu empfehlen, die Auswertung anhand binär-identischer Kopien der originalen Videos aus dem Fahrzeug vorzunehmen bzw. sich diese unter Aufsicht von unabhängigen Fachleuten herausgeben zu lassen. Der Grund für die deutlich zu dunkle Darstellung ist in jedem Fall aufzuklären, da sie entscheidend für die Beurteilung des Unfalles und dessen Vermeidbarkeit ist.

Als gesichert gelten folgende Erkenntnisse:

1. Das Unfallfahrzeug ist unmittelbar vor dem Unfall mindestens 42 mph und maximal 45 mph schnell gewesen und lag damit innerhalb des an dieser Stelle zulässigen Limits von 45 mph.

2. Das von der Polizei veröffentliche Video ist mindestens einmal verlustbehaftet kopiert worden und insgesamt wesentlich dunkler, als es die Lichtverhältnisse zum Unfallzeitpunkt hergegeben haben. Tatsächlich ist die Unfallstelle mehr als ausreichend gut durch Straßenlaternen ausgeleuchtet und über einen Weg von mindestens 80 m vor dem Unfallort über alle Fahrspuren bis zu den Fahrbahnrändern einsehbar.

3. Dieser Sichtbereich von mindestens 80 m hätte sowohl für ein automatisiert fahrendes Fahrzeug als auch für ein von einem durchschnittlichem Autofahrer gesteuertes Fahrzeug bei der Geschwindigkeit von max. 45 mph vollkommen ausgereicht, um die Fußgängerin auf der Fahrbahn wahrzunehmen und rechtzeitig vor ihr zum Stehen zu kommen oder ihr auszuweichen.

4. Die menschliche Fahrerin des Unfallfahrzeugs, deren Aufgabe es offensichtlich war, die korrekte Funktion des voll-automatisiert fahrenden Fahrzeugs zu überwachen, war vor dem Unfall für mindestens sechs Sekunden abgelenkt und hat möglicherweise auf ein Smartphone oder Tablet geschaut. Das lässt sich bereits aus dem Gesichtsausdruck ablesen. In diesen sechs Sekunden hat das Fahrzeug rund 120 m zurückgelegt, ohne dass eine Kontrolle der Fahraufgabe erfolgt ist.

5. Das Sensorsystem des voll-automatisiert fahrenden Fahrzeugs hat offenbar keinerlei Reaktion auf die den Fahrweg kreuzende Fußgängerin gezeigt und zu keinem Zeitpunkt abgebremst oder rechtzeitig eine Warnung zum Eingreifen für die menschliche Fahrerin ausgegeben. Da die Fußgängerin sogar ein Fahrrad geschoben hat, ist davon auszugehen, dass sie ein mehr als ausreichendes Signal sowohl für optisch als auch auf LASER-, RADAR- oder Ultraschallbasis arbeitende Systeme abgegeben hat.

6. Es ist keine Verzögerung vor dem Unfall im Video erkennbar. Aufgrund der nacheilenden Geschwindigkeitsanzeige im Video ist davon auszugehen, dass der PKW beim Aufprall nicht 40 oder 42 mph, sondern 45 mph schnell war. Offenbar hat das Fahrzeug unmittelbar nach dem Aufprall wieder versucht, die zuvor eingestellte Geschwindigkeit von 45 mph zu erreichen und kam erst über 50 m nach dem Aufprall mutmaßlich durch eine verspätete Notbremsung der menschlichen Fahrerin zum Stehen.

Diese Erkenntnisse wiederum münden in drei Aussagen:

1. Die Bereitstellung bzw. Veröffentlichung des offenbar unnatürlich dunklen Videos der Frontkamera führt zu Fehldeutungen, dass der Unfall auch für einen menschlichen Fahrer unvermeidbar gewesen wäre und das Unfallopfer unvermindert und plötzlich in den Fahrweg getreten ist. Das ist falsch und widerlegt.

2. Die Sensorik bzw. die Steuerung des mutmaßlich voll-automatisierten Fahrzeugs hat komplett versagt oder war gar nicht eingeschaltet. Dann stellt sich die Frage, wer das Fahrzeug überhaupt auf dem Fahrweg gehalten hat. Für eine weitere Ursachenforschung, was genau im Fahrzeug versagt hat, ist eine aufwändige forensische Untersuchung des Fahrzeugs nötig, die der Autor allein auf Basis der Videoaufnahmen und allgemein zugänglichen Quellen nicht leisten kann.

3. Die menschliche Fahrerin hat ihre Kontrollaufgabe nachweislich nicht wahrgenommen und durch ihre Fahrlässigkeit den Ausfall der Sensorik nicht erkannt und somit den drohenden Unfall nicht verhindert.

Bewertung der Thesen aus den bisherigen Veröffentlichungen

1. Die verunfallte Fußgängerin (die ihr Fahrrad schiebend über die Fahrbahn gegangen ist) soll plötzlich aus dem Schatten hervorgetreten sein.

Diese Aussage ist insofern falsch und widerlegt, da die Fußgängerin bei den tatsächlichen Licht- und Straßenverhältnissen deutlich sichtbar die Fahrbahn überquert hat und bereits mindestens 80 m vor dem Unfallort für Mensch und Maschine erkennbar gewesen sein muss.

2.Das Fahrzeug soll im voll-automatisierten Modus mit umgerechnet 64 km/h (40 mph) anstatt der am Unfallort erlaubten 56,3 km/h (35 mph) unterwegs gewesen sein.

Diese These ist falsch. Am Unfallort waren 45 mph erlaubt und das Fahrzeug fuhr zum Zeitpunkt des Unfalls zwischen mindestens 42 und maximal 45 mph.

3. Das Fahrzeug soll weder nennenswert verzögert noch eine Ausweichbewegung vorgenommen haben.

Das ist korrekt. Es ist keine Verzögerung oder Ausweichbewegung erkennbar. Stattdessen ist anhand der im Video eingeblendeten Beschleunigungswerte sogar noch eine leichte Geschwindigkeitserhöhung unmittelbar nach dem Aufprall feststellbar.

4. Der/die zur Überwachung an Bord des Fahrzeugs befindliche Fahrer(in) soll nicht eingegriffen haben.

Diese These ist korrekt.

5. Der Unfall wäre auch von einem menschlichen Fahrer nicht vermeidbar gewesen.

Diese These ist definitiv falsch. Ein aufmerksamer durchschnittlicher Fahrer hätte den Unfall problemlos durch Bremsen und/oder Ausweichen frühzeitig verhindern können. Das gleiche gilt auch für ein voll-automatisiert fahrendes Fahrzeug, wenn dessen Sensoren und Steuerung richtig funktioniert hätten.

6.Die Polizei von Tempe, Arizona (Sylvia Moir) sagte aus, dass es danach aussehe, dass Uber keine Schuld an dem Unfall trage und eine Anklage gegen den Fahrer nicht ausgeschlossen werde.

Diese These ist nicht haltbar. Zweifellos hat die Fahrerin ihre Kontrollpflicht drastisch verletzt, da sie vor dem Unfall für mindestens 6 Sekunden und rund 120 m Fahrweg nicht auf die Fahrbahn geschaut hat. Faktisch hätte aber das Fahrzeug die Fußgängerin erkennen und darauf reagieren müssen. Da dies offenbar nicht passierte, ist nun zu klären, wer diesen Fehler zu verantworten hat (Uber, Volvo, Zulieferer).

7.Das Fahrzeug war mit RADAR-Sensoren, Kameras und einem LIDAR-System ausgestattet.

Die Aussage wird korrekt sein, lässt sich aber vom Autor nicht objektiv überprüfen.

8.Am 27.03.2018 wurde Uber die Erlaubnis für weitere Testfahrten mit autonom fahrenden Fahrzeugen bis auf weiteres entzogen.

Die Aussage wird korrekt sein, lässt sich aber vom Autor nicht objektiv überprüfen.

9.Uber hat das Fahrzeug mit eigener Hardware bzw. Software ausgestattet und das serienmäßige Kollisionssystem von Volvo abgeschaltet.

Die Überprüfung dieser These wird elementar für die weitere Ursachenforschung und Schuldermittlung sein.

Zusammenfassung

Aus diesem Unfall kann man somit zwei Lehren ziehen:

1. Tests von voll-automatisiert fahrenden Fahrzeugen im regulären Verkehr sind nur unter durchgängiger und andauernder Überprüfung durch einen aufmerksamen menschlichen Fahrer zulässig, der während der Fahrt keine anderen Aufgaben oder Sidetasks wahrnehmen darf.

2. Die Inbetriebnahme von voll-automatisiert bzw. autonom fahrenden Fahrzeugen hat zu unterbleiben, wenn aus „Sicherheitsgründen“ noch ein Mensch zur Beobachtung mitfahren soll. Entweder kann das Fahrzeug jede Situation vollständig eigenständig meistern oder nicht. Ein Fallback auf einen menschlichen Fahrer kann es bei einem autonom fahrenden Fahrzeug ja schon per Definition nicht geben. Und das Beispiel des Uber-Crash hat auf traurige Weise gezeigt, dass ein mit einem Sidetask beschäftigter Backup-Fahrer nicht schnell genug einschreiten kann, wenn das Fahrzeug in eine für es selber nicht lösbare Situation oder in eine nicht detektierte Gefahrensituation gerät.

Die gesellschaftliche Akzeptanz eines von einer Maschine verursachten tödlichen Unfalls, den ein Mensch problemlos hätte vermeiden können, liegt nahe Null und gefährdet damit das gesamte Projekt zum automatisierten und autonomen Fahren.

Weiterführende Literatur

Dem interessierten Leser sei der gesamte Forschungsbericht Car-Forensics empfohlen, der sich intensiv mit IT-Security und Functional Safety im Kontext des modernen Automobils auseinandersetzt.

Der Forschungsbericht ist in der aktualisierten 4. Auflage zum Preis von 280,00 € als Hardcover und 259,99 € als eBook bei Books on Demand oder www.car-forensics.dezu beziehen.

Mit dem Kaufpreis unterstützen Sie die Forschungsarbeit Car-Forensics, die komplett aus privaten Mitteln ohne öffentliche Förderung oder Unterstützung von Automobilherstellern finanziert wurde.

Quellen und Abbildungen: Die Quellenangaben und Abbildung findeen Sie im formatierten Bericht als PDF hier...

-------

Forensics report of the accident of 18.03.2018 - English Version: Find the PDF here...

On March 18th 2018, a fully autonomous vehicle of type Volvo XC90 SUV crashed during a test drive of the car service provider Uber in Tempe, Arizona (USA). A 49-year old female pedestrian was hit by the vehicle while crossing the multi-lane road and died in the accident.

Shortly after the accident, the Tempe police released a video showing both the front and the rear view of the car before and during the accident. The video was spread by various news channels. Based on this video and the information picked up by the police immediately after the accident, a number of claims and speculations regarding the course of the accident and the guilty party were made. A closer look and careful consideration of the original video material reveal, however, that these claims and speculations are misleading and partly wrong.

Regarding the acceptance of fully autonomous vehicles, this first fatal accident with the death of a pedestrian is a major setback for the project „Vision Zero“ . Considering Volvo’s statement made in 2010 that from 2020 on there will be no longer incidents in which persons will be killed or seriously injured by a Volvo vehicle, this accident shows that reality is still far away from this. It also shows the need for a thorough analysis and clarification of the accident.

Regardless of the human tragedy, the case is also well-suited to highlight the possibilities to clarify the event, but also the limitations one has to face in particular when it comes to drawing wrong or premature conclusions based on incomplete or erroneous information.

Claims and press releases

Based on the initial information and a video released by the Tempe police, the following statements were made and spread over the media:

1. The pedestrian that was killed in the accident was said to have come suddenly out of the shadow pushing her bike across the road .

2. The vehicle which was operating in fully automated mode was said to have been cruising at a speed of 40 mph (64 km/h) instead of the allowed speed of 35 mph (56.3 km/h) .

3. The vehicle was said to have neither significantly reduced speed nor made an attempt to evade .

4. The driver on board the vehicle was said to have not intervened .

5. The accident was said to have been unavoidable also by a human driver .

6. The Tempe police (Sylvia Moir) stated that it looked like Uber was not to blame for the accident and charges against the driver were ruled out .

7. The vehicle was equipped with RADAR sensors, cameras and a LIDAR system .

8. On March 27th 2018, Uber was withdrawn the permit for further tests with autonomous vehicles until further notice .

9. Uber had equipped the vehicle with its own hard- and software and Volvo’s standard collision system was switched off .

Illustration 1: Accident vehicle in the investigation by police and specialists

Own investigations and evaluations

With his interest raised by the partly contradictory media coverage of the accident, the author began to make his own evaluations of the information that was publicly available.

What is most noticeable at a first glance at the video material is that picture of the camera is surprisingly dark. In fact, the pedestrian appears to be coming out of the shadow just right before the collision. Evidently, this video supports the hypothesis that the accident would have been unavoidable also for a human driver:

Illustration 2: Cutout Dashcam video (source YouTube - resolution 636 x 360 px)

Any attempt to whitewash the video through post-processing filters fail because of the poor quality of the video material. In all sources available on the internet, the additional information at the edge of the picture has been pixelated.

Therefore, the author has contacted the Tempe police asking for the original images from the press release. In fact, the following day a higher quality version was sent to the author with a resolution of 848 x 480 and 25 fps. This version also contained the additional information on the edge of the pictures in plain text (front camera).

The videos associated with this document are available in English and German at www.car-forensics.de.

Link: https://www.Kaeferlive.de/index.php/medien-forensik/videos-and-webcasts

Illustration 3: Cutout Dashcam video (source police Tempe - resolution 848 x 480 px)

Unlike the shortened video available on the web, the video sent by the Tempe police starts earlier: the car is just about to pass under the bridge when this video starts. This means that some important details become visible for further analysis.

One of the first things to notice is the background image of the Windows Media Player which is visible at the cut between the outside and inside view and additionally, at the end of the video.

Illustration 4: Media-Player Screen visible at the end of the videos the Police has spread

Comparing the quality and brightness of this to a screenshot on the author’s PC after playing the original video, it is apparent that the latter is qualitatively better and somewhat brighter. This leads to the conclusion that the police did not evaluate the original video from the car. Instead, they probably recorded the video using a screen recorder and cut it for further usage. By doing so, the quality of the video must have been reduced. It may even be possible that the video was filmed by a video camera or even smartphone camera directly from a screen. If so, this would certainly be a very careless and unprofessional way of working.

The question is thus why the digital output file with the highest possible resolution was not used for evaluation. One might presume that the video was deliberately filmed from a PC screen thus willingly accepting the reductions in quality.

Illustration 5: Compare reduced quality police video to possible resolution / brightness

The histograms show the slightly higher dynamics of the screenshot (right) with less noise compared to the video provided by the police (left). .

Assuming for the moment that the video displays the lighting conditions as they were in reality despite the quality reductions described above, this would mean that the lighting conditions at the site and time of the accident were extremely low: visibility extends only to the limit of the light cone of the car’s headlights. Since driving speed should be limited such that is possible to stop the car within sighting distance, this would imply that the car has been going much too fast given the lighting conditions. The sighting distance can estimated using the median strips in the video and a comparison to the corresponding image from Google Earth. From this one can derive a maximum speed of about 28 mph (45 km/h) given the lighting conditions under usual assumptions for reaction time (1 s) and deceleration on dry asphalt (6 m/s2) .

Illustration 6: Calculation stopping distance at sight 25m (German only)

From the metadata / additional information on the edge of the video frame one can read off further data for the evaluation. The time stamp shows that the accident happened on March 19th 2018 at 04:58:50 UTC (00:58:50 local time) at the geographic coordinates LAT 3326.1456 LON 11156.5195 at a speed of 40 mph.

Illustration 7: Picture from the police video immediately after the impact

The values X, Y and Z presumably indicate the acceleration in the longitudinal and transverse axes or in the vertical downward direction. The value sum is most likely used to calculate the absolute value of the vector sum of the X-, Y- and Z-components of the total acceleration. At a value of 8.25 m/s2 this is significantly higher than normal values when driving a car and thus indicates an impact.

When interpreting the geo-coordinates that most likely stem from the internal GPS of the vehicle, one must take care not to accidentally apply the wrong unit system as no units are specified in the picture.

From the press coverage the approximate location of the accident is known to be in Tempe, Arizona near the Marquee Theatres. Interpreting the values as degrees, minutes and seconds – taking the latter as the decimal values – one arrives at 33 ° 26’ 14.56“ N and 111°56’ 51.95“ W. This is located about 500 m away from the accident location. This is significantly more than the usual error of the GPS signal, which is less than 15 m.

However, if the values are interpreted as degrees and minutes, where the minutes are decimal numbers with decimal places, we find 33°26.1456’ N and 111°56.5195’ W. This is very plausible as it lies on the vehicle’s travel path. Still, the distance to the actual accident location is approximately 108 m (Distance 2 in Illustration 8).

Illustration 8: Deviation alleged geo-position to actual position

Another point was investigated, where the car was just about to drive underneath the bridge and which is at the beginning of the video. According to the video, the vehicle is at this at 33° 26.0720’N, 111° 56.4719’ W, which is about 76 m away from actual position right before the bridge

Using the time elapsed between going underneath the bridge and the accident time and the two pairs of geo-coordinates to calculate the speed of the vehicle, one arrives at values which deviate from those visible in the additional information on the lower edge of the video.

The pair of specified geo-coordinates are at a distance of about sGEO=152 m (Distance 3 in Illustration 8) according to Google Earth. Using the pair of geo-coordinates from the video are at a distance of sVIDEO=179 m (Distance 1 in Illustration 8. According to the time codes of the vehicle the time needed to cover the distance between these two points in time is exactly t=10 secs. Thus, one obtains the two potential speeds:

vGeo = sGeo/t = 152 m / 10 s = 15.2 m/s = 54.72 km/h = 34 mph

vVideo = sVideo/t = 179 m / 10 s = 17.9 m/s = 64.44 km/h = 40.04 mph

This implies that the metadata have to be interpreted with utmost care – also with regard to the presumably calculated speed. This speed obviously refers to the speed the vehicle must have had before going underneath the bridge. In this particular area, there is a speed limit of 35 mph which applies just up to the bridge. This means that the calculated value vGEO is much more likely than vVIDEO.

The deviation of 76m and 108m, respectively on the vehicle’s trajectory is caused by the fact that the actual speed is calculated based on geo-coordinates which have been measured a few seconds before.

Any speed value that has been calculated using the GPS values is determined using two geo-positions and the time needed to cover the distance between them. If there is a delay in updating these geo-positions, the calculated speed will actually correspond to the speed the vehicle had x secs earlier.

Using the video, the geo-coordinates of the accident location can be obtained quite precisely because here the presence of the medial strips between the lanes allow a comparison to images from Google Earth:

Illustration 9: Mapping the accident using Google Earth

Taking the time from the video the vehicle needed to pass 6 of these medial strips shortly before the accident, one obtains a higher speed:

Estimated distance corresponding to 6 medial strips from Google Earth: 71.59 m (70 m in favour of the vehicle):

v1=s1/t = 71.59 m / 3.52 s = 20.34 m/s = 73.21 km/h = 45.49 mph

v2=s2/t = 70 m / 3.52 s = 19.87 km/h = 71.59 km/h = 44.48 mph

This means the vehicle must cruised at a speed of about 45 mph on the last 70 m before the accident location. According to the metadata contained in the video, the vehicle accelerated from 34 mph to about 40 mph (the speed specified at the time of impact) and the further increased the speed to 42 mph right after the accident.

The latter does not appear to be very likely since it would mean that the vehicle wouldhave accelerated right after hitting the victim. In fact, it must have been slowed down by the impact. These contradictory findings are readily explained by the findings outlined above: the speed values shown in the car video are outdated by a couple of seconds and refer to a point of the vehicle’s trajectory 76-108 m before the accident location. The acceleration data, however, are measured directly in real time and therefore can be trusted.

The fact that the vehicle is accelerating fits well with the fact that the speed limit is increased from 35 mph to 45 mph after passing under the bridge

Illustration 10: Front camera image about 120 m before the accident

Illustration 11: Front camera image immediately after impact

Illustration 12: Front camera image immediately after the impact

Illustration 13: Google Streetview Shot of the 45 mph sign by day

It is therefore very likely that the vehicle was between 42 and 45 mph at the time of the accident. Now, the police initially claimed that there is a speed limit of 35 mph at this point. Thus, the vehicle would have been automated too fast.

There are three proofs to the contrary, which all show that at this point 45 mph is the permitted limit and that the vehicle was not traveling too fast:

On the one hand, Google Earth provides in the Streetview view a completely clear picture of the signage in front of the bridge (about 100 m before the accident point). The picture is from July 2017 (well before the time of the accident). However, even on the accident video, the 45 mph sign is easily recognizable:

)

Illustration 14: Recording of the 45 mph shield from the accident car

And also on another on-the-internet video of the situation at night (recorded on March 21, 2018 by Brian Kaufman you can see the 45 mph limitation .

Illustration 15: Shot of the 45 mph shield from a reference vehicle at night.

From the same video, you can also see at the beginning of the ride that there is a 35 mph limit several hundred meters before the bridge crossing:

Illustration 16: Take the previous 35 mph shield from the reference vehicle at night

Since this video also shows the area behind the accident, it becomes clear that after the 45 mph limit to the accident, there is no new deviating speed limit. This proves that there was a limit of 45 mph at the scene of the accident and not, as many erroneously claimed, 35 mph.

However, the video by Brian Kaufmann provides a much more important insight. The visual situation at night is not nearly as dark as the video broadcast by the police shows:

Illustration 17: Actual light situation at the accident site at night about 120 m before the accident

Illustration 18: Actual light situation at night approx. 40 m before the accident site

By counting the center markings and measuring the markings using Google Earth, you can also determine the average speed of the comparison vehicle here in connection with the time taken to drive off the track. This is about 40 to 42 mph and thus in about the same speed range as the accident vehicle. Therefore, you can put the videos well next to each other and determine the positions almost exactly (down to a few meters).

Illustration 19: Actual light situation at the scene of the accident

It can be clearly seen that the entire street is very well lit and an obstacle, such as a person crossing a bicycle pushing a bicycle would be easily recognizable.

In the Streetview view, Google Earth also provides valuable information about the situation at the scene of the accident (here of course during the day):

Illustration 20: Accident site by day (Google Streetview)

In the video provided by the police, it looks as if the woman with the bike would have been visible only about 1.5 seconds before the impact (time in the analysis video of the author of Timecode 00: 00: 12: 19 to 00 : 00: 14: 05). The video shows that she makes three steps from left to right in the right lane (lane 1) during this time. This corresponds approximately to a distance of 2.1 m (0.7 m per step). Thus, the accident victim moves with v = 2.1 m / 1.5 s = 1.4 m / s. Extrapolating this speed to the period before becoming visible in the direction to the left (from where it was presumed to come from), it has about 2.8 m (lane 2) 3 s earlier and about 5.6 m (6 s earlier). Lane 3) further to the left.

Illustration 21: Calculated movement of the pedestrian across the lanes

Therefore, the woman was already on the road at least 7.5 seconds before the impact. The vehicle was at the time of the worst-case accident 45 mph = 72.42 km / h = 20.12 m / s fast. Thus, it was located 7.5 seconds before the impact about 150 meters from the scene of the accident. This point is under the bridge:

Illustration 22: Overview of the accident site via Google Earth

For further visualization, the author has assembled the videos / views on a screen, synchronized and provided with a time code.

From the composite animation of the videos you can see that the driver of the Uber vehicle before the accident exactly at this point (time code 00: 00: 06: 13) looked at the road for the last time and then did not look up until just before the impact.

Illustration 23: Composite and synchronized video presentation

The brighter comparison video shows that at that time the area of the turn lanes to the left of the main lanes was neither visible to sensors such as a LIDAR nor to a human driver. The woman was actually still in the shade of sight at this time.

Four seconds later (time code 00: 00: 10:13) and thus about four seconds before the collision (time code 00: 00: 14: 05), the vehicle was still at least 80 m from the accident.

The stopping distance is calculated under unfavourable conditions (1 s reaction time,

6 m / s² for the minimum value of a delay in dry asphalt) to 53.84 m. That is to say, if the vehicle had made emergency braking at a time when the casualty must have been definitely visible at the latest, the vehicle would have come to a stop about 24 meters in front of the woman. Thus, it is also true that a reaction of the vehicle or the human driver at least 4.35 s before the actual impact would have been sufficient to prevent an accident. If one assumes in practice even higher possible deceleration values of 9 m / s 2 or more, the stopping distance is even reduced to 42.6 m.

Illustration 24: Calculation of stopping distance and stopping distance

In fact, the human driver first looked at the roadway a second before the impact and used up the entire one-second reaction time allowed to a human driver until a reaction was / was made.

Illustration 25: Synchronized video presentation at the time just before the accident

The impact is documented about 1 second later with timecode 00:00:14 04.

Illustration 26: Synchronized video presentation at the time of the impact

At latest at time code 00:00:12:20 and thus 1.4 seconds before impact, the victim is also visible in the dark video of the Uber vehicle and definitely in the detection range of the sensors themselves of a today in modern vehicles usual front collision warning on radar and / or camera base.

Illustration 27: Latest time to become visible in the police video

1.4 seconds before the impact, the vehicle still had a distance of at least 28 m to the accident victim. This would have led to an evasive maneuver against the direction of the woman and with a simultaneous braking to a pure braking distance of about 33.7 m. The residual velocity in a 28 m impact would have been just under 30 km / h instead of 72 km / h, resulting in less than a quarter of the impact kinetic energy. Possible meadow alone would have prevented the pedestrian from being fatally injured.

Illustration 28: Calculation of the pure braking distance and the impact speed

A successful avoidance even 1.4 seconds before the impact would have completely prevented the accident.

If one now analyses the acceleration values which are shown in the video of the accident vehicle in the footer, one finds the following:

First, the acceleration values are updated much more quickly and faster than the GPS speed values. This can be seen in the video, in which the acceleration values rise significantly in the case of the visually recognizable impact. The fact that the acceleration values are updated faster is explained by the fact that acceleration sensors have a much lower latency and do not need to measure the distance travelled over a significant time interval. In order to be able to use two spatially separated geo-positions for velocity measurement, the system-immanent error must be compensated by a sufficiently large delta in time and space (several seconds and more than the system inaccuracy of about 15 m). ,

The acceleration values are significantly less behind the actual position in the video than the GPS speed values.

During the entire journey before the accident, the value for the acceleration in the X direction is in the positive range (usually below 1.00). Thus, the X value will presumably represent the acceleration of the vehicle in the direction of travel. Y will show the acceleration to the side and Z down.

Illustration 29: Positive acceleration values before the accident

Exactly on impact, X rises to a maximum of -5.62 (Y to -5.9 and Z to -2.0). That the vehicle is significantly delayed (negative acceleration) and gets an angular momentum to the right (-Y) and down (-Z):

Illustration 30: Negative acceleration at the time of the accident

Immediately after the impact, the values change again positively and approximately equal the amounts before the accident:

Illustration 31: Positive acceleration values after impact

If you then still on the basis of the television coverage and a comparison with Google Earth, the point at which the vehicle was apparently found, one inevitably comes to the conclusion that the vehicle has tried to resume the previously selected speed and accelerated directly after the accident.

Illustration 32: Picture of the suspected location of the vehicle (source: newsy)

This point is (estimated with Google Earth) more than 50 m behind the accident point. This distance corresponds approximately to the stopping distance from 72 km / h = 45 mph (reaction and braking distance).

Illustration 33: Measuring the distance between impact and detection point

It can be assumed that the human driver only really reacted from the moment of impact and then manually initiated emergency braking with a delay of about one second.

This in turn leads to a further indication that the vehicle has not detected the victim at all and unwaveringly wanted to continue on his way or has.

3.3 Evaluation of the video material

When studying the video material and comparing it to the video of the YouTube user Brian Kaufmann, one inevitably asks why the images from the accident vehicle are so dark and whether the material is manipulated consciously or unconsciously or simply uses unsuitable hardware for video recordings at night has been. One could also conclude that the comparison video of Brian Kaufmann was clearly too bright (large aperture) and the lighting conditions were actually as bad for the human eye, as evidenced by the video distributed by the police.

The author Thomas Kaefer has therefore attempted to drive in his hometown a roughly comparable illuminated street at night and recorded the subjective perception of the visibility and the lighting conditions synchronously with two cameras. The result is visualized in the following illustration:

Illustration 34: Comparison of cameras

On the top left you can see the video of Brian Kaufmann and right next to it, the same spot in the video from the accident vehicle. Underneath you can see an illuminated country road in Wuerselen (Germany), which was shot on the left with a Sony video camera and on the right with a simple action cam worth about 30 €. When comparing the lower images, one can also see the qualitative difference, especially with regard to the brightness. The image of the simple action cam is darker, with a lower resolution and lower quality, but has a larger wide-angle lens (similar to a Dashcam). In fact, however, you can look far ahead of the range of the dipped beam for at least 100 m in both comparison cameras. In reality, the visibility is even wider for the human driver, and the scenery is much brighter and more contrasted. This shows that the comparison video of Brian Kaufmann, according to the author is not unnatural or exaggeratedly bright and the area around the accident was sufficiently well lit to detect the victim early enough for a braking and / or evasive maneuver.

This is all the more true for RADAR and LIDAR sensors, which work independently of the light conditions and have even better sensors in the dark than a human eye.

The accident victim was thus recognizable in good time for an attentive human driver as well as for the sensor systems of the vehicle and the accident thus definitely avoidable.

3.4 Conclusion

The media coverage that could be read a few days after the accident was actually not only perfunctory but also came to completely wrong conclusions in many cases. Chances are that also the police may come to wrong conclusions unless they carefully investigate the material as it was done in the present document. In any case, investigations should be carried out using binary-identical copies of the original video from the vehicle. Alternatively, they should be issued or copied under the surveillance of independent experts. The reasons for the clearly too dark pictures in the video are obvious, since visibility is crucial for the assessment of the accident and the question of whether it might have been avoided.

The following findings are likely to be trustworthy:

1. Immediately before the accident, the vehicle was going at a speed of 42 mph at least and 45 mph at maximum. It was thus within the permitted speed limit of 45 mph.

2. The video copied by the police has undergone serious quality losses during the copy process. It is overall a lot darker than the lighting conditions at the time and location of the accident. In fact, the accident site is more than adequately illuminated by street lighting. The visual range is at least 80 m from all lanes covering also the edges of the lanes.

3. This visual range of at least 80 m would have been sufficient for both, an automated vehicle and a vehicle controlled by an average, human driver. At a speed of 45 mph there would have been sufficient time to come to a halt or avoid the pedestrian.

4. The female driver of the car, whose job it was to monitor the correct functioning of the fully automated vehicle, was distracted at least 6 secs before the accident. Her facial expression and line of sight suggests she may have been looking at a smartphone or tablet. Within these 6 secs, the vehicle has covered a distance of about 120 m without the monitoring of a human driver.

5. The sensor system of the fully automated vehicle has shown no reaction to the pedestrian crossing the road. At no time there was braking nor any warning issued for the human driver to intervene. Since the pedestrian was pushing a bicycle, it can be safely assumed that this obstacle has generated a sufficient signal for the LASER-, RADAR and ultrasound-based systems.

6. There is no noticeable delay before or during the accident in the video caused by a braking manoeuver but caused by the impact with the human body. Due to the lag in the speed indicator, it can be assumed that the vehicle was at a speed of 45 mph on impact instead of 40 or 42 mph.

These findings lead to three statements:

1. The publication of the apparently artificially dark video of the vehicle’s front camera leads to the false conclusion that the accident would have been unavoidable for a human driver as well. This is wrong. It is also wrong that the victim’s stepping suddenly out of the shadow into the vehicle’s way could not be foreseen.

2. The sensors of the vehicle have either failed completely or were not operational. This immediately gives rise to the question who or what kept the vehicle on the road at all. In order to find out what precisely failed in the vehicle, some further forensic investigations are needed. Evidently, this is not possible based on the material currently available.

3. The human driver has failed to carry out her task of monitoring the vehicle. Through her negligence, she did not notice the failure of the sensors and thus could not prevent the accident.

3.5 Evaluation of the theses from the previous publications

1. The pedestrian, who was pushing her bike across the lanes, suddenly emerged from the shadows.

This statement is wrong and refuted. As the pedestrian crossed the road, she must have been clearly visible from a distance of at least 80 m given the light conditions.

2. The vehicle was said to be travelling at a speed of 40 mph (64 km/h) instead of the permitted 35 mph (56.3 km/h) at the accident site.

This is wrong. At the accident location the speed limit is 45 mph and at the time of the accident the vehicle was going at a speed of 42 mph at least and 45 mph at maximum.

3. The vehicle was said to have neither delayed significantly nor made any attempt to avoid the pedestrian.

This is correct. There is no delay or evasive movement recognizable from the speed values shown in the video. Instead, there is even a slight increase in speed right after the impact.

4. The driver on board the vehicle was said to have not intervened.

Correct.

5. The accident was said to have been unavoidable even by a human driver.

Definitely wrong. An attentive driver could have easily prevented the accident by braking or evading early. The same applies for a fully automated vehicle with properly working sensors and controls.

6. The chief of the Tempe Police said that it looked like Uber was not to blame for the accident and charges against the driver were not ruled out.

This statement is not tenable. Undoubtedly, the driver has drastically neglected her duty of control. She did not look at the road for at least 6 secs prior to the accident corresponding to at least 120 m. In fact, the vehicle should have recognized the pedestrian and should have reacted to it. Since this didn’t happen, it is now to be clarified who is responsible, Uber or Volvo, the car manufacturer (Uber, Volvo, supplier).

7. The vehicle was equipped with RADAR sensors, cameras and a LIDAR system.

This statement is likely correct but can of course not be verified by the author.

8. On March 27th 2018, Uber was withdrawn the permit for further test drives with autonomous vehicles until further notice.

This statement is likely correct but can of course not be verified by the author.

9. Uber equipped the vehicle with its own hardware and/or software. Volvo’s standard collision system was switched off.

The investigation of this statement will be crucial for further research on the possible causes.

3.6 Summary

From this accident, one can thus draw two lessons:

1. Tests of fully automated moving vehicles in regular traffic are only allowed under continuous and continuous review by an attentive human driver who is not allowed to perform any other duties or Sidetasks while driving.

2. The commissioning of fully automated or autonomous moving vehicles has to be omitted if, for "safety reasons" still a human should ride along for observation. Either the vehicle can master each situation completely independently or not. A Fallback to a human driver cannot exist in an autonomous vehicle by definition. In addition, the example of the Uber Crash has sadly shown that a backup driver engaged in a Sidetask cannot intervene quickly enough if the vehicle gets into a situation that cannot be solved by itself or into an undetected dangerous situation.

The social acceptance of a fatal accident caused by a machine, which a human being could easily have avoided, is close to zero and thus jeopardizes the entire project for automated and autonomous driving.

3.7 Further reading

For the interested reader, the entire research report Car-Forensics is recommended, which deals intensively with IT security and functional safety in the context of the modern automobile.

The research report is available in the updated fourth edition for a price of € 280.00 as hardcover and € 259.99 as an eBook from Books on Demand or www.car-forensics.de (German only).

With the purchase price, you support the research work Car-Forensics, which was financed entirely by private means without public funding or support from car manufacturers.